Das Supermicro Security Center ist die etablierte Quelle für Produktsicherheitsupdates und Informationen von Supermicro, einem weltweit führenden Unternehmen in den Bereichen Enterprise Computing, Storage, Networking und Green Computing Technologie. Wir streben nach kontinuierlicher Verbesserung unserer Sicherheitspraktiken.

Die Sicherheit unserer Kunden hat oberste Priorität; daher haben wir Maßnahmen ergriffen, um den Betrieb Ihrer Supermicro Server und Speichersysteme zu gewährleisten. Server und Speichersysteme, wie sie heute existieren, werden vielseitiger und komplexer, was die Notwendigkeit ihrer Absicherung erhöht. Angesichts von Bedrohungsakteuren entwickelt Supermicro Abwehrmechanismen zum Schutz von Benutzern und Kunden und bringt so unser Sicherheitswissen auf das höchste Niveau in der Branche. Supermicro ist sich bewusst, dass Kunden Produkte erwarten, die hohe Sicherheitsstandards erfüllen; daher ist unsere Antwort auf das höchste Schutzniveau ausgelegt.

Supermicro empfiehlt die Einhaltung bewährter Sicherheitspraktiken, einschließlich der Aktualisierung Ihres Betriebssystems und der Verwendung der neuesten Versionen von Firmware und aller Software.

Lebenszyklus Cybersicherheit Produktschutz

Supermicro bietet drei Serverprodukte an, die ausschließlich in den USA hergestellt werden. Durch die Zentralisierung der Fertigung in US-Fabriken wird die Systemintegrität gewahrt. Diese „Made in the USA“-Produkte reduzieren das Risiko ausländischer Cyber-Sicherheitsintrusionen und sind für Kunden weltweit erhältlich. Um mehr über dieses Programm zu erfahren, besuchen Sie die Lösungsseite Made in the USA.

Supermicro verwaltet Cybersicherheitsmaßnahmen streng in unserem gesamten Lieferkettensystem, einschließlich eines umfassenderen „von der Wiege bis zur Bahre“-Ansatzes, um die Sicherheit unserer Produkte von der Beschaffung und Produktion über den Betrieb bis zum natürlichen Ende ihrer Lebensdauer zu gewährleisten.

Die Best Practices von Supermicro sind darauf ausgelegt, die Produktsicherheitsanforderungen zu erfüllen, die durch umfangreiche Sicherheitsfunktionen und -merkmale unterstützt werden. Diese Funktionen gewährleisten den Kunden, dass die Produkte von Supermicro den Sicherheitsstandards der Branche entsprechen.

Zuletzt aktualisiert:

Supermicro der Sicherheit Ihres Rechenzentrums höchste Bedeutung Supermicro . Supermicro eine Liste von Standards und Spezifikationen für das neu erschienene X14/H14 sowie X13/H13/R13 sowie die Server- und SpeichersystemfamilienX12/H12. Diese integrierten Funktionen dienen als Leitfaden für die Einrichtung sicherer Abläufe in Ihrem Rechenzentrum. Sehen Sie sich die folgende Liste an.

| Kategorie | Sicherheitsspezifikationen | Intel X14-Produkte | AMD H14 Produkte | Intel X13 Produkte | AMD H13 Produkte | Ampere R13Produkte1 | Intel X12-Produkte | AMD H12 Produkte |

|---|---|---|---|---|---|---|---|---|

| Hardware | Silizium-Wurzel des Vertrauens | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Schutz vor Eindringen in das Chassis | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Vertrauenswürdiges Plattformmodul (TPM) 2.0 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| BMC TPM1 | ✔ | ✔ | ✔ | ✔ | ||||

| Intel Boot Guard | ✔ | ✔ | ✔ | |||||

| Intel® Software-Guard-Erweiterungen (Intel® SGX)1 | ✔ | ✔ | ✔ | |||||

| AMD Sicherer Prozessor | ✔ | ✔ | ✔ | |||||

| AMD Sichere Speicherverschlüsselung (SME) | ✔ | ✔ | ✔ | |||||

| AMD Sichere verschlüsselte Virtualisierung (SEV) | ✔ | ✔ | ✔ | |||||

| BIOS/BMC | Sicherer Start | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| Sicheres Löschen von Laufwerken | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Sicheres Flash | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Sichere Firmware-Updates | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Kryptographisch signierte Firmware | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Sichere Redfish -API3 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Passwortsicherheit | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| USB-Dynamik aktivieren/deaktivieren | ✔ | ✔ | ||||||

| Festplatten-Passwort | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| BMC Eindeutiges Passwort | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Automatische Firmware-Wiederherstellung | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| Anti-Rollback | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| Laufzeit-BMC-Schutzmaßnahmen | ✔ | ✔ | ✔ | ✔ | ||||

| Systemabschaltung | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| Sicherheit der Lieferkette: Fern-Attestierung | ✔ | ✔ | ✔ | ✔ | ||||

| Laufwerksschlüsselverwaltung (Super-Guardians) | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| IPMI 2.0 Benutzersperrung | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| Überwachung des Sicherheitsstatus | ✔ | ✔ | ✔ | ✔ | ||||

| Verwaltung des Sicherheitsprotokolls und Datenmodells (SPDM)2 | ✔ | ✔ | ✔ | ✔ | ||||

| Normen | NIST SP 800-193 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| NIST SP 800-147b | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| NIST SP 800-88 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

Anmerkungen:

- Bestimmte Merkmale gelten möglicherweise nicht für alle Produkte.

- 1 Bei ausgewählten Modellen und Konfigurationen

- 2 Geplant für Q4 CY2024

- 3 TLS v1.2 / v1.3 wird unterstützt. RMCP+ Cipher Suite3 / 17 unterstützt

Der Baseboard Management Controller (BMC) ermöglicht den Fernzugriff für mehrere Benutzer an verschiedenen Standorten zur Vernetzung. BMC ermöglicht es einem Systemadministrator, den Systemzustand zu überwachen und Computerereignisse aus der Ferne zu verwalten. BMC wird mit einem IPMI-Verwaltungsprogramm (Intelligent Platform Management Interface) verwendet, das die zentrale Steuerung und Überwachung von Servern ermöglicht. BMC verfügt über eine breite Palette von Sicherheitsfunktionen, die den Kundenanforderungen entsprechen.

Bewährte Sicherheitspraktiken für die Verwaltung von Servern mit aktivierten BMC-Funktionen in Rechenzentren

Erfahren Sie mehr über BMC Security Best Practices

Dynamische Systemüberprüfung durch Nutzung des Attestierungsprozesses

Erkennung von Änderungen an der Hardware und Firmware durch Systembescheinigung

Kryptographisch signierte BMC-Firmware

Erfahren Sie mehr über die Sicherheitsfunktionalität zum kryptografischen Signieren der BMC Firmware und des BIOS

BMC Unique Password Sicherheitsfunktion

Erfahren Sie, wie Sie von BMC Unique Password profitieren können

Intel Platform Update (IPU) Update 2025.3 Teil 2, März 2026

Dieses Update gilt für die Produktfamilien X11, X12, X13 und X14, die von Intel Xeon® und anderen Intel Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01234 – 2025.3 IPU – Sicherheitshinweis zur UEFI-Referenz-Firmware

AMD Sicherheitsbulletin AMD-SB-7059, Februar 2026

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem es einer Gast-VM (Virtual Machine) möglich sein könnte, einen Absturz eines Host-Systems zu verursachen. AMD hat Gegenmaßnahmen für diese Schwachstelle veröffentlicht. Diese Schwachstelle betrifft das BIOS in Supermicro H11-, H12-, H13- und H14-Produkten.

- 31364

Intel Platform Update (IPU) Update 2026.1, Februar 2026

Dieses Update gilt für die Produktfamilien X11, X12, X13 und X14, die von Intel Xeon® und anderen Intel Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01314 – 2025.4 IPU – Intel® TDX-Modul-Hinweis

- INTEL-SA-01315 – 2026.1 IPU – Intel® Chipset Firmware Advisory

- INTEL-SA-01396 – 2026.1 IPU – Intel® Prozessor-Firmware-Hinweis

- INTEL-SA-01397 – 2026.1 IPU – Intel® Trust Domain Extensions (Intel® TDX) Modul-Hinweis

AMD Sicherheitsbulletin AMD-SB-3023, Februar 2026

Supermicro ist sich der potenziellen Schwachstellen in AMD EPYC™ Prozessorplattformen bewusst, die die I/O Memory Management Unit (IOMMU), AMD Secure Encrypted Virtualization – Secure Nested Paging (SEV-SNP) und andere Plattformkomponenten betreffen, welche bei internen und externen Audits entdeckt wurden. Diese Schwachstelle betrifft das BIOS in Supermicro H11-, H12-, H13- und H14-Produkten.

- CVE-2025-52533, CVE-2025-29950, CVE-2024-36355, CVE-2025-29939, CVE-2025-0012, CVE-2025-52536, CVE-2024-21961, CVE-2025-29948, CVE-2024-21953, CVE-2025-29952, CVE-2025-52534, CVE-2025-54514, CVE-2025-48517, CVE-2025-0031, CVE-2024-36310, CVE-2025-29946, CVE-2025-48514, CVE-2025-0029, CVE-2025-48509

Microsoft Secure Boot CA 2011 End-of-Life: Übergang zu Zertifikaten für 2023

Die Secure Boot CA 2011-Zertifikate von Microsoft laufen im Juni 2026 ab. Danach erhalten Geräte, die ausschließlich auf diesen basieren, keine Sicherheitsupdates mehr für den Windows Boot Manager und die Secure Boot-Komponenten, wodurch das Risiko von Bootkit-Schwachstellen steigt. Microsoft vollzieht den Übergang zu neuen 2023-Zertifikaten; Supermicro hat unterstützende BIOS-Updates veröffentlicht, und Benutzer sollten Secure Boot aktiviert lassen, die neueste BIOS/Firmware installieren und alle Updates anwenden – für die meisten Systeme ist keine sofortige Maßnahme erforderlich, da der Übergang auf unterstützten Geräten automatisch erfolgt.

Details anzeigenSchwachstellen in der Supermicro BMC Firmware, Januar 2026

Mehrere Sicherheitsprobleme wurden in ausgewählten Supermicro-Mainboards entdeckt. Diese Probleme betreffen die Supermicro BMC-Firmware.

- 12006

- 12007

AMD Sicherheitsbulletin AMD-SB-3027, Januar 2026

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem ein veralteter RLB-Eintrag (Stale RLB Entry) aktiven virtuellen CPUs (vCPUs) von Secure Nested Paging (SNP) ermöglichen könnte, TLB-Einträge von anderen virtuellen Maschinen (VMs) wiederzuverwenden, was potenziell die Datenintegrität gefährden könnte. AMD hat Gegenmaßnahmen für diese Schwachstelle veröffentlicht. Diese Schwachstelle betrifft das BIOS in Supermicro H12- und H14-Produkten.

- 29943

Schwachstellen in der Supermicro BMC Firmware, November 2025

Vier Sicherheitsprobleme wurden in ausgewählten Supermicro Boards und CMMs entdeckt. Diese Probleme können die Supermicro BMC Firmware betreffen.

- 7623

- 8076

- 8404

- 8727

AMD Sicherheitsbulletin AMD-SB-3029, November 2025

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem ein veralteter RLB-Eintrag (Stale RLB Entry) aktiven virtuellen CPUs (vCPUs) von Secure Nested Paging (SNP) ermöglichen könnte, TLB-Einträge von anderen virtuellen Maschinen (VMs) wiederzuverwenden, was potenziell die Datenintegrität gefährden könnte. AMD hat Gegenmaßnahmen für diese Schwachstelle veröffentlicht. Diese Schwachstelle betrifft das BIOS in Supermicro H12-, H13- und H14-Produkten.

- 29934

Schwachstellen in der Supermicro BMC Firmware, Oktober 2025

Mehrere Sicherheitsprobleme wurden in ausgewählten Supermicro-Mainboards und CMMs entdeckt. Diese Probleme betreffen die Supermicro BMC-Firmware.

- 7704

AMD Sicherheitsbulletin AMD-SB-7055, Oktober 2025

Supermicro ist sich des Sicherheitsproblems bewusst, das dazu führen kann, dass die RDSEED-Instruktion „0“ mit einer Rate zurückgibt, die nicht mit der Zufälligkeit übereinstimmt, während fälschlicherweise Erfolg signalisiert wird (CF=1), was auf eine potenzielle Fehlklassifizierung eines Fehlers als Erfolg hindeutet. AMD hat Gegenmaßnahmen für diese Schwachstelle veröffentlicht. Diese Schwachstelle betrifft das BIOS in Supermicro H13- und H14-Produkten.

- 62626

AMD Sicherheitsbulletin AMD-SB-3020, Oktober 2025

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem ein bösartiger Hypervisor die Reverse Map Table (RMP) während der Initialisierung von Secure Nested Paging (SNP) beschädigen könnte. Dieses Problem betrifft AMD EPYC™ Prozessoren der 3., 4. und 5. Generation. Diese Schwachstelle betrifft das BIOS in Supermicro H12-, H13- und H14-Produkten.

- 0033

Schwachstellen in der Supermicro BMC Firmware, September 2025

Mehrere Sicherheitsprobleme wurden in ausgewählten Supermicro-Mainboards entdeckt. Diese Probleme betreffen die Supermicro BMC-Firmware.

- 7937

- 6198

Intel Platform Update (IPU) Update 2025.2 Teil 2, August 2025

Dieses Update gilt für die Produktfamilien X11, X12, X13 und X14, die von Intel Xeon® und anderen Intel Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01245 - 2025.2 IPU - Hinweis zum Intel® TDX-Modul

- INTEL-SA-01249 - 2025.2 IPU - Hinweise zum Stream-Cache von Intel® Prozessoren

Intel Platform Update (IPU) Update 2025.3, August 2025

Dieses Update gilt für die Produktfamilien X11, X12, X13 und X14, die von Intel Xeon® und anderen Intel Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01280 - 2025.3 IPU - Hinweise zur Intel® Chipsatz-Firmware

- INTEL-SA-01312 - 2025.3 IPU - Hinweis zum Intel® TDX-Modul

- INTEL-SA-01313 - 2025.3 IPU - Hinweis zur Firmware für Intel® Xeon® Prozessoren

AMD Sicherheits-Schwachstellen, August 2025

Dieses Update gilt für die H11-, H12-, H13- und H14-Produktfamilien mit AMD EPYC™ Prozessoren der 1./

- AMD-SB-4012 – AMD Client-Schwachstellen – August 2025

- AMD-SB-3014 – AMD Server-Schwachstellen – Februar 2025

AMD Sicherheitsbulletin AMD-SB-7029, Juli 2025

Supermicro ist sich der transienten Ausführungssicherheitslücken in einigen AMD-Prozessoren bewusst. AMD entdeckte mehrere Seitenkanalangriffe bei der Untersuchung eines Microsoft®-Berichts mit dem Titel „Enter, Exit, Page Fault, Leak: Testing Isolation Boundaries for Microarchitectural Leaks“.

- 36348

- 36349

- 36350

- 36357

2025.1 IPU - Intel® Processor Advisory, INTEL-TA-01209, Juni 2025

Supermicro ist sich der Sicherheitslücke bewusst, bei der ein ungeschulter Benutzer mit Benutzerauthentifizierung über lokalen Betriebssystemzugriff potenziell die Verfügbarkeit (hoch) durch Denial of Service mittels eines Out-of-Bounds-Reads in der Firmware für Intel® CSME und Intel® SPS innerhalb der Intel® PTT-Firmware beeinträchtigen kann.

- 2884

AMD Sicherheitsbulletin AMD-SB-7039, Juni 2025

Supermicro ist sich der Sicherheitslücke bewusst, die es einem privilegierten Angreifer ermöglichen könnte, auf die Register des Crypto Co-Processor (CCP) von der x86-Architektur aus zuzugreifen. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1., 2. und 3. Generation sowie ausgewählte Produkte der H11- und H12-Generationen.

- 20599

Intel Platform Update (IPU) Update 2025.2, Mai 2025

Dieses Update gilt für die Produktfamilien X11, X12, X13 und X14, die von Intel Xeon® und anderen Intel Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01244 - 2025.2 IPU - Hinweise zu Intel® Prozessoren

- INTEL-SA-01247 - 2025.2 IPU - Hinweis zur indirekten Verzweigungsvorhersage bei Intel® Prozessoren

2025.1 IPU - Hinweise zu Intel® Prozessoren, INTEL-TA-01153, Mai 2025

Ein Prozessorereignis oder eine Vorhersage kann dazu führen, dass inkorrekte Operationen (oder korrekte Operationen mit inkorrekten Daten) vorübergehend ausgeführt werden, wodurch möglicherweise Daten über einen verdeckten Kanal offengelegt werden. Indirekte Verzweigungsvorhersagen werden möglicherweise nicht vollständig durch die erweiterten IBRS-Eigenschaften und die Indirect Branch Predictor Barrier eingeschränkt. Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden.

Diese Schwachstelle betrifft Supermicro BIOS in ausgewählten H13-Produkten. Supermicro sind keine öffentlichen Ankündigungen oder böswillige Nutzungen dieser Schwachstellen bekannt, die in diesem Advisory beschrieben werden.

- INTEL-SA-01153 - 2025.1 IPU - Hinweise zu Intel® Prozessoren

AMI-Sicherheitshinweis AMI-SA-2025003, März 2025

Supermicro ist sich einer potenziellen Schwachstelle in der BIOS-Firmware bewusst, wie im AMI-Sicherheitshinweis AMI-SA202503 berichtet. Aptio® V enthält eine Schwachstelle im BIOS, bei der ein Angreifer durch lokale Mittel eine Time-of-check Time-of-use (TOCTOU) Race Condition verursachen kann. Eine erfolgreiche Ausnutzung dieser Schwachstelle kann zur Ausführung von beliebigem Code führen.

Diese Schwachstelle betrifft Supermicro BIOS in ausgewählten H13-Produkten. Supermicro sind keine öffentlichen Ankündigungen oder böswillige Nutzungen dieser Schwachstellen bekannt, die in diesem Advisory beschrieben werden.

- 54084

AMD Sicherheitsbulletin AMD-SB-7033, März 2025

Supermicro ist sich des von Google® gemeldeten Sicherheitsproblems namens „AMD Microcode Signature Verification Vulnerability“ bewusst, das durch eine Schwäche im Signaturverifizierungsalgorithmus verursacht wird und es einem Angreifer mit Administratorrechten ermöglichen könnte, beliebige CPU-Mikrocode-Patches zu laden.

- 36347

Intel Platform Update (IPU) Update 2025.1, Februar 2025

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01139 - 2025.1 IPU - Hinweis zur UEFI-Firmware

- INTEL-SA-01152 - 2025.1 IPU - Hinweise zur Intel® Chipsatz-Firmware

- INTEL-SA-01213 - 2025.1 IPU - Intel® SGX Hinweis

- INTEL-SA-01228 - 2025.1 IPU - Hinweis auf Intel® Core™ Prozessoren der 13. und 14.

AMD Sicherheitslücken, Februar 2025

Dieses Update betrifft die Produktfamilien H12 und H13, die von AMD EPYC™ Prozessoren der 1./

- AMD-SB-4008 – AMD Client-Schwachstellen – Februar 2025

- AMD-SB-3009 – AMD Server-Schwachstellen – Februar 2025

AMD-Sicherheitsbulletin AMD-SB-7028, Februar 2025

Supermicro ist sich der von Eclypsium gemeldeten System Management Mode (SMM) Callout-Schwachstelle im AmdPlatformRasSspSmm UEFI-Modul bewusst, das auf mehreren AMD-Prozessoren unterstützt wird. Dieses Problem betrifft AMD EPYC™ Prozessoren der 2. Generation sowie Produkte der H11- und H12-Generationen.

- 21924

AMD Sicherheitsbulletin AMD-SB-7027, Februar 2025

Supermicro ist sich der zwei von Quarkslab gemeldeten Sicherheitslücken innerhalb der AmdPspP2CmboxV2- und AmdCpmDisplayFeatureSMM-UEFI-Module bewusst, die auf mehreren AMD-Prozessoren unterstützt werden und es Angreifern ermöglichen könnten, Code im SMM (System Management Mode) auszuführen. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1., 2., 3. und 4. Generation sowie Produkte der H11-, H12- und H13-Generationen.

- 0179

- 21925

AMD Sicherheitsbulletin AMD-SB-6016, Februar 2025

Supermicro ist sich der Sicherheitslücken in der Power Management Firmware (PMFW) und der AMD System Management Unit (SMU) bewusst. Dieses Problem betrifft das AMD H13 MI300X H13DSG-OM Produkt.

- 21927

- 21935

- 21936

AMD Sicherheitsbulletin AMD-SB-6008, Februar 2025

Supermicro ist sich der Sicherheitslücken in der Power Management Firmware (PMFW) und der AMD System Management Unit (SMU) bewusst. Dieses Problem betrifft das AMD H13 MI300X H13DSG-OM Produkt.

- 21971

- 20508

AMD Sicherheitsbulletin AMD-SB-3019, Februar 2025

Supermicro ist sich der von Google® gemeldeten Sicherheitslücke bewusst, bei der ein Angreifer mit Administratorrechten eine Schwachstelle im Signaturverifizierungsalgorithmus ausnutzen und beliebige CPU-Mikrocode-Patches laden könnte, was zum Verlust des SEV-basierten Schutzes eines vertraulichen Gastes führen kann.

- 56161

Schwachstelle in der Supermicro BMC IPMI Firmware, Januar 2025

Mehrere Sicherheitsprobleme wurden in ausgewählten Supermicro-Mainboards entdeckt. Diese Probleme betreffen die Supermicro BMC-Firmware.

- 10237

- 10238

- 10239

AMD Sicherheitsbulletin AMD-SB-3015, Dezember 2024

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem es möglich sein könnte, Serial Presence Detect (SPD)-Metadaten zu modifizieren, um ein angeschlossenes Speichermodul größer erscheinen zu lassen, als es ist, was zu Speicheradressen-Aliasing führen kann. Dieses Problem betrifft Motherboards mit AMD EPYC™ Prozessoren der 3. und 4. Generation. Diese Schwachstelle betrifft das BIOS in Supermicro H12- und H13-Produkten.

- 21944

Schwachstelle in der Supermicro BMC IPMI Firmware, „Terrapin“, Oktober 2024

Ein Sicherheitsproblem wurde in ausgewählten Supermicro-Mainboards entdeckt. Die Terrapin-Schwachstelle ermöglicht es einem Angreifer, sichere Signaturalgorithmen herabzustufen und spezifische Sicherheitsmaßnahmen zu deaktivieren. Der Terrapin-Angriff erfordert einen aktiven Man-in-the-Middle-Angreifer.

- 48795

BIOS-Schwachstellen, September 2024

Supermicro ist sich zweier potenzieller Schwachstellen in der BIOS-Firmware bewusst. Diese Schwachstellen könnten einem Angreifer ermöglichen, in den SMRAM zu schreiben und den RIP/EIP zu manipulieren. Sie betreffen Supermicro BIOS auf der Denverton-Plattform. Supermicro sind keine öffentlichen Bekanntmachungen oder böswillige Nutzungen dieser in diesem Advisory beschriebenen Schwachstellen bekannt.

- 8738

- 44075

Intel Platform Update (IPU) Update 2024.3, August 2024

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01038 - 2024.2 IPU - Intel® Core™ Ultra Processor Stream Cache Hinweis

- INTEL-SA-01046 - 2024.2 IPU - Hinweise zum Stream-Cache von Intel® Prozessoren

- INTEL-SA-00999 - 2024.3 IPU - Hinweise zur Intel® Chipsatz-Firmware

- INTEL-SA-01083 - 2024.3 IPU - Hinweis zum SMI-Übertragungsmonitor

- INTEL-SA-01100 - 2024.3 IPU - Hinweis auf Intel® Xeon®-Prozessor

- INTEL-SA-01118 - 2024.3 IPU - 3. Generation Intel® Xeon® Scalable-Prozessor Hinweis

- INTEL-SA-01103 - 2024.3 IPU - Hinweise zur RAPL-Schnittstelle von Intel® Prozessoren

AMD Sicherheitslücken, August 2024

Dieses Update gilt für die Produktfamilien H11, H12 und H13, die von AMD EPYC™ Prozessoren der 1./2./3./4. Generation angetrieben werden. Dieses Update gilt auch für die Produktfamilien M11/M12 und H13, die von Ryzen™ Threadripper™ Prozessoren angetrieben werden. Potenzielle Schwachstellen in verschiedenen Plattformkomponenten wurden entdeckt und in den AMD EPYC™ und AMD Ryzen™ AGESA™ PI-Paketen behoben.

- AMD-SB-4004 – AMD Client-Schwachstellen – August 2024

- AMD-SB-3003 – AMD Server-Schwachstellen – August 2024

AMD Sicherheitsbulletin AMD-SB-7014, August 2024

Supermicro ist sich der Sicherheitslücke bewusst, bei der ein Angreifer mit Root-Zugriff die Konfiguration des System Management Mode (SMM) ändern kann, selbst wenn SMM Lock aktiviert ist. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1., 2., 3. und 4. Generation sowie Produkte der H11-, H12- und H13-Generationen.

- 31315

AMD Sicherheitsbulletin AMD-SB-3011, August 2024

Supermicro ist sich des Sicherheitsproblems bewusst, bei dem ein bösartiger Hypervisor möglicherweise den Speicher einer Secure Encrypted Virtualization–Secure Nested Paging (SEV-SNP) Gast-VM entschlüsseln kann, nachdem diese außer Betrieb genommen wurde. Dieses Problem betrifft Motherboards mit AMD EPYC™ Prozessoren der 3. und 4. Generation. Diese Schwachstelle betrifft das BIOS in Supermicro H12- und H13-Produkten.

- 31355

- 21978

- 21980

PKFAIL: Schwachstelle in der Supermicro BIOS-Firmware, Juli 2024

Supermicro hat die Sicherheitslücke namens „PKFAIL“ behoben. Diese neue Schwachstelle könnte es böswilligen Akteuren ermöglichen, fortgeschrittene Bedrohungen auf Firmware-Ebene von einem Betriebssystem aus zu starten. Es wurde festgestellt, dass einige Supermicro-Produkte unsichere Plattformschlüssel (PK) verwendeten, die die Vertrauensbasis (Root of Trust) für das BIOS darstellen. Diese unsicheren Schlüssel wurden von American Megatrends International (AMI) generiert und Supermicro als Referenzbeispiel zur Verfügung gestellt.

Details anzeigenOpenSSH "regreSSHion" Sicherheitslücke, Juli 2024

Eine Sicherheitslücke, die die kritische Signal-Handler-Race-Condition in OpenSSH betrifft und als „regreSSHion“ bekannt ist, wurde in der BMC-Firmware ausgewählter Supermicro-Mainboards entdeckt. Diese Schwachstelle kann zu einer nicht authentifizierten Remote Code Execution (RCE) mit Root-Rechten führen.

- 6387

BIOS-Schwachstellen, Juli 2024

Supermicro ist sich potenzieller Schwachstellen in der BIOS-Firmware bewusst. Diese Schwachstellen betreffen ausgewählte X11-Motherboards. Supermicro sind keine öffentlichen Bekanntmachungen oder böswillige Ausnutzung dieser in diesem Advisory beschriebenen Schwachstellen bekannt.

- 36432

- 36433

- 36434

Schwachstelle in der Supermicro BMC IPMI Firmware, Juli 2024

Ein Sicherheitsproblem wurde in ausgewählten Supermicro-Mainboards entdeckt. Dieses Problem betrifft die Webserver-Komponente ihrer BMC. Diese potenzielle Schwachstelle in der Supermicro BMC kann von einem Pufferüberlauf in der Funktion „GetValue“ der Firmware herrühren, der durch eine mangelnde Überprüfung des Eingabewertes verursacht wird.

- 36435

AMD Sicherheitsbulletin AMD-SB-1041, Juni 2024

Supermicro ist sich der potenziellen Schwäche in den AMD SPI-Schutzfunktionen bewusst. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1., 2. und 3. Generation auf Motherboards. Diese Schwachstelle betrifft das BIOS in Supermicro H11- und H12-Produkten.

- 23829

AMD Sicherheitsbulletin AMD-SB-4007, Mai 2024

Supermicro ist sich der Speicherleck-Schwachstellen im AMD DXE (Drive Execution Environment)-Treiber in Server- und Client-Desktop- sowie mobilen APUs/CPUs bewusst, die einem hochprivilegierten Benutzer den Zugriff auf sensible Informationen ermöglichen könnten. Dieses Problem betrifft AMD EPYC™ Prozessoren der 3. Generation. Motherboards. Diese Schwachstelle betrifft das BIOS in Supermicro H12-Produkten.

- 20594

- 20597

Intel Platform Update (IPU) Update 2024.2, Mai 2024

Dieses Update gilt für die X13-Produktfamilie, die von Intel Xeon® und anderen Intel-Prozessoren angetrieben wird. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-01036 - 2024.2 IPU - Intel® TDX Modul Software-Hinweis

- INTEL-SA-01051 - 2024.2 IPU - Hinweise zu Intel® Prozessoren

- INTEL-SA-01052 - 2024.2 IPU - Intel® Core™ Ultra Hinweis

Schwachstellen in der Supermicro BMC Firmware, April 2024

Mehrere Sicherheitslücken wurden in ausgewählten Supermicro-Boards entdeckt. Diese Probleme (Cross-Site-Scripting und Command Injection) können die Webserver-Komponente der Supermicro BMC IPMI (Web-Benutzeroberfläche) betreffen. Eine aktualisierte BMC-Firmware wurde erstellt, um diese potenziellen Schwachstellen zu mindern.

- SMC-2024010010 (CVE: CVE-2024-36430)

- SMC-2024010011 (CVE: CVE-2024-36431)

- SMC-2024010012 (CVE: CVE-2023-33413)

Intel Platform Update (IPU) Update 2024.1 und INTEL-TA-00986, März 2024

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00898 - 2024.1 IPU - Intel® Atom® Prozessor Hinweis

- INTEL-SA-00923 - 2024.1 IPU - Intel® Chipsatz-Software und SPS-Hinweis

- INTEL-SA-00929 - 2024.1 IPU - BIOS-Hinweis

- INTEL-SA-00950 - 2024.1 IPU OOB - Hinweise zu Intel® Prozessoren

- INTEL-SA-00960 - 2024.1 IPU - Hinweis auf Intel® Xeon®-Prozessor

- INTEL-SA-00972 - 2024.1 IPU - Hinweis auf Intel®-Prozessor-Bussperre

- INTEL-SA-00982 - 2024.1 IPU - Hinweis auf Intel® Prozessor-Rückkehrprognosen

- INTEL-SA-00986 - Hinweis auf Intel® Xeon® Prozessoren der 4.

- INTEL-SA-01045 - 2024.1 IPU OOB - Hinweis auf Intel® Xeon® D-Prozessor

AMD Sicherheitsbulletin AMD-SB-7009, Februar 2024

Supermicro ist sich der AMD Prozessor-Schwachstellen bewusst. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1., 2., 3. und 4. Generation. Diese Schwachstelle betrifft ausgewählte Supermicro H11-, H12- und H13-Motherboards.

- 20576

- 20577

- 20579

- 20587

AMD Sicherheitsbulletin AMD-SB-3007, Februar 2024

Supermicro ist sich der SEV-SNP-Firmware-Schwachstellen bewusst. Dieses Problem betrifft AMD EPYC™ Prozessoren der 3. und 4. Generation. Diese Schwachstelle betrifft ausgewählte Supermicro H12- und H13-Motherboards.

- 31346

- 31347

PixieFAIL Sicherheitslücke, Januar 2024

Supermicro ist sich einer potenziellen Schwachstelle namens „PixieFAIL“ in der BIOS-Firmware bewusst. Im TCP/IP-Stack (NetworkPkg) von Tianocore EDKII, einer Open-Source-Implementierung von UEFI, wurden mehrere Schwachstellen entdeckt. Diese neun Schwachstellen können bei Ausnutzung über das Netzwerk zu Remote Code Execution, DoS-Angriffen, DNS-Cache-Poisoning und/oder potenzieller Offenlegung sensibler Informationen führen. PixieFAIL betrifft Supermicro BIOS in ausgewählten X11-, X12-, H11-, H12-, H13- und R12-Produkten. Supermicro sind keine öffentlichen Bekanntmachungen oder böswillige Ausnutzung dieser in diesem Advisory beschriebenen Schwachstellen bekannt.

- 45229

- 45230

- 45231

- 45232

- 45233

- 45234

- 45235

- 45236

- 45237

LogoFAIL Sicherheitslücke, Dezember 2023

Supermicro ist sich einer potenziellen Schwachstelle namens „LogoFAIL“ in der BIOS-Firmware bewusst. Eine fehlerhafte Eingabevalidierung in einer vom BIOS verwendeten Bildparser-Bibliothek kann es einem privilegierten Benutzer potenziell ermöglichen, eine Rechteausweitung über lokalen Zugriff zu erzielen. LogoFAIL betrifft Supermicro BIOS in ausgewählten X11-, X12-, X13-, H11-, M12- und R12-Produkten. Supermicro sind keine öffentlichen Bekanntmachungen oder böswillige Ausnutzung dieser in diesem Advisory beschriebenen Schwachstellen bekannt.

- 39538

- 39539

Schwachstellen in der Supermicro BMC IPMI Firmware, Dezember 2023

- CVE-2023-33411: IPMI BMC SSDP/UPnP Webserver Directory Traversal und iKVM Zugriff ermöglicht den Neustart des BIOS

- CVE-2023-33412: IPMI BMC administrative Web-Schnittstelle virtuelle Floppy/USB Remote-Befehlsausführung

- CVE-2023-33413: IPMI BMC-Geräte verwenden hartkodierte Verschlüsselungsschlüssel für Konfigurationsdateien, die es dem Angreifer ermöglichen, ein bösartiges Konfigurationsdateipaket zu erstellen und hochzuladen, um eine Remote-Befehlsausführung zu erreichen.

AMD Sicherheitsbulletin AMD-SB-3005

Supermicro ist sich der Sicherheitslücke in der AMD INVD-Instruktion bewusst. Dieses Problem betrifft AMD EPYC™ Prozessoren der 1. Generation (SEV und SEV-ES), AMD EPYC™ Prozessoren der 2. Generation (SEV und SEV-ES) und AMD EPYC™ Prozessoren der 3. Generation (SEV, SEV-ES, SEV-SNP). Diese Schwachstelle betrifft Supermicro H11- und H12-Motherboards.

- 20592

Intel Platform Update (IPU) Update 2023.4 und INTEL-SA-00950, November 2023

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00924 - 2023.4 IPU - BIOS-Hinweis

- INTEL-SA-00950 - Hinweise zu Intel® Prozessoren

AMD Sicherheitslücken, November 2023

Dieses Update gilt für die Produktfamilien H11, H12 und H13, die von AMD EPYC™ Prozessoren der 1./

- AMD-SN-4002 - AMD Client-Schwachstellen – November 2023

- AMD-SN-3002 - AMD Server-Schwachstellen – November 2023

Schwachstellen in der Supermicro BMC IPMI Firmware

Mehrere Sicherheitslücken wurden in ausgewählten Supermicro-Boards entdeckt. Diese Probleme (Cross-Site-Scripting und Command Injection) können die Webserver-Komponente der Supermicro BMC IPMI (Web-Benutzeroberfläche) betreffen. Eine aktualisierte BMC-Firmware wurde erstellt, um diese potenziellen Schwachstellen zu mindern.

- 40289

- 40284

- 40287

- 40288

- 40290

- 40285

- 40286

Variablenänderung aufgrund von Stack Overflow

Eine potenzielle Schwachstelle wurde in der Supermicro BIOS-Firmware entdeckt. Ein Angreifer könnte diese Schwachstelle in den Supermicro Motherboards ausnutzen, indem er eine Variable manipuliert, um den Kontrollfluss potenziell zu kapern, wodurch Angreifer mit Kernel-Level-Privilegien ihre Privilegien eskalieren und potenziell beliebigen Code ausführen könnten.

- 34853

AMD Sicherheitsbulletin AMD-SB-7005

Supermicro ist sich des Return Address Predictor-Problems, auch bekannt als „INCEPTION“, bewusst. Dieses Problem betrifft AMD EPYC™ Prozessoren der 3. und 4. Generation. Diese Schwachstelle betrifft ausgewählte Supermicro H12- und H13-Motherboards.

- 20569

Intel Platform Update (IPU) Update 2023.3, August 2023

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00783 - 2023.2 IPU - Intel® Chipsatz-Firmware-Hinweis

- INTEL-SA-00813 - 2023.2 IPU - BIOS-Hinweis

- INTEL-SA-00828 - 2023.2 IPU - Hinweise zu Intel® Prozessoren

- INTEL-SA-00836 - 2023.2 IPU - Hinweis auf Intel® Xeon® Scalable-Prozessoren

- INTEL-SA-00837 - 2023.2 IPU - Hinweise zu Intel® Xeon® Prozessoren

AMD Sicherheitsbulletin AMD-SB-7008

Supermicro ist sich des Cross-Process-Informationslecks, auch bekannt als „Zenbleed“, bewusst. Dieses Problem betrifft AMD EPYC™ 7002 Prozessoren, auch bekannt als AMD „Zen 2“-Prozessoren. Diese Schwachstelle betrifft Supermicro H11- und H12-Motherboards.

- 20593

Shell-Injektion in die SMTP-Benachrichtigungen

Eine Schwachstelle in ausgewählten Supermicro Boards kann SMTP-Benachrichtigungskonfigurationen beeinträchtigen. Diese Schwachstelle kann unauthentifizierten Angreifern ermöglichen, Benutzereingaben, wie den Betreff in den Alarmeinstellungen, zu manipulieren, was zu einer beliebigen Codeausführung führen kann.

- 35861

Reflektierende Denial-of-Service (DoS)-Verstärkungsschwachstelle im Service Location Protocol SLP

Das Service Location Protocol (SLP) erlaubt es einem nicht authentifizierten, entfernten Angreifer, beliebige Dienste zu registrieren. Dies könnte es dem Angreifer ermöglichen, gefälschten UDP-Verkehr zu verwenden, um einen Denial-of-Service (DoS)-Angriff mit einem erheblichen Verstärkungsfaktor durchzuführen.

- 29552

Medieninformationen: Die privaten Schlüssel von Intel BootGuard OEM wurden möglicherweise kompromittiert, Mai 2023

Basierend auf der Analyse, wie Supermicro private Schlüssel generiert und verwendet, sind Supermicro-Produkte nicht betroffen.

Intel Platform Update (IPU) Update 2023.2, Mai 2023

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00807 - 2023.2 IPU - BIOS-Hinweis

AMD Sicherheitslücken, Mai 2023

Dieses Update gilt für die H11-, H12- und H13-Produktfamilien mit AMD EPYC™ Prozessoren der 1./2./3./4. Generation. Dieses Update gilt auch für die M12-Produktfamilie mit Ryzen™ Threadripper™ Prozessor. Potenzielle Schwachstellen in verschiedenen Plattformkomponenten wurden entdeckt und in den AMD EPYC™ und AMD Ryzen™ AGESA™ PI Paketen behoben.

- AMD-SN-4001 – AMD Client-Schwachstellen – Mai 2023

- AMD-SN-3001 – AMD Server-Schwachstellen – Mai 2023

SuperDoctor5 Beratung, März 2023

Forscher haben eine Schwachstelle in Supermicro SuperDoctor5 (SD5) identifiziert, die es jedem authentifizierten Benutzer auf der Weboberfläche ermöglichen könnte, beliebige Befehle remote auf dem System auszuführen, auf dem SuperDoctor5 (SD5) installiert ist.

- 26795

Intel Platform Update (IPU) Update 2023.1, Februar 2023

Dieses Update gilt für die X11-, X12- und X13-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00700 - 2023.1 IPU - Intel® Atom® und Intel® Xeon® Skalierbare Prozessoren Hinweis

- INTEL-SA-00717 - 2023.1 IPU - BIOS-Hinweis

- INTEL-SA-00718 - 2023.1 IPU - Intel® Chipsatz-Firmware-Hinweis

- INTEL-SA-00730 - 2023.1 IPU - 3. Generation Intel® Xeon® Scalable Prozessoren Hinweis

- INTEL-SA-00738 - 2023.1 IPU - Hinweise zu Intel® Xeon® Prozessoren

- INTEL-SA-00767 - 2023.1 IPU - Hinweise zu Intel® Prozessoren

Spannungsreglermodul (VRM) und Inter-Integrated Circuit (I²C) Über-/Unterspannungen, Januar 2023

Forscher haben eine Schwachstelle im Board Management Controller (BMC) identifiziert, die dazu führen kann, dass Spannungsänderungen außerhalb des spezifizierten Betriebsbereichs für die CPU liegen und somit normale Berechnungen beeinträchtigen.

- 43309

AMD-Sicherheitsschwachstellen, Januar 2023

Dieses Update gilt für die H11- und H12-Produktfamilien mit AMD EPYC™ Prozessoren der 1./2./3./4. Generation. Dieses Update gilt auch für die M12-Produktfamilie mit Ryzen™ Threadripper™ Prozessor. Potenzielle Schwachstellen in verschiedenen Plattformkomponenten wurden entdeckt und in den AMD EPYC™ und AMD Ryzen™ AGESA™ PI Paketen behoben.

- AMD-SN-1031 – AMD Client-Schwachstellen – Januar 2023

- AMD-SN-1032 – AMD Server-Schwachstellen – Januar 2023

Intel Platform Update (IPU) Update 2022.3, November 2022

Dieses Update gilt für die X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00610 - 2022.3 IPU - Hinweise zur Intel® Chipsatz-Firmware

- INTEL-SA-00668 - 2022.2 IPU - BIOS-Hinweis

OpenSSL-Beratung, November 2022

OpenSSL-Versionen von 3.x bis 3.0.6 weisen eine Sicherheitsschwachstelle mit hohem Schweregrad auf, die zu Abstürzen oder unerwartetem Verhalten führen kann. Supermicro-Produkte sind von dieser OpenSSL-Schwachstelle nicht betroffen.

- 3786

- 3602

Microsoft Windows Secure Boot-Umgehung, August 2022

Forscher haben mehrere Schwachstellen in den Bootloadern von Drittanbietern von Microsoft identifiziert, die alle Computersysteme mit x64 UEFI Secure Boot betreffen können.

- 34301

- 34302

- 34303

Intel Platform Update (IPU) Update 2022.2, August 2022

Dieses Update gilt für die X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00657 - 2022.2 IPU - Hinweise zu Intel® Prozessoren

- INTEL-SA-00669 - 2022.2 IPU - Intel® Chipsatz-Firmware-Hinweis

- INTEL-SA-00686 - 2022.2 IPU - BIOS-Hinweis

Intel Platform Update (IPU) Update 2022.1, Juni 2022

Dieses Update gilt für die X10-, X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00601 - 2022.1 IPU - BIOS-Hinweis

- INTEL-SA-00613 - 2022.1 IPU - Intel® Boot Guard und Intel® TXT Hinweis

- INTEL-SA-00614 - 2022.1 IPU - Intel® SGX Hinweis

- INTEL-SA-00615 - 2022.1 IPU - Hinweis auf veraltete Daten bei Intel® Prozessoren MMIO

- INTEL-SA-00616 - 2022.1 IPU - Intel® Xeon Hinweis

- INTEL-SA-00617 - 2022.1 IPU - Hinweise zu Intel® Prozessoren

AMD Sicherheitslücken, Mai 2022

Dieses Update gilt für die H11- und H12-Produktfamilien mit AMD EPYC™ Prozessoren der 1./2./3. Generation. Dieses Update gilt auch für die M12-Produktfamilie mit Ryzen™ Threadripper™ Prozessor. Potenzielle Schwachstellen in verschiedenen Plattformkomponenten wurden entdeckt und in den AMD EPYC™ und AMD Ryzen™ AGESA™ PI Paketen behoben.

- AMD-SN-1027 – AMD Client-Schwachstellen – Mai 2022

- AMD-SN-1028 – AMD Server-Schwachstellen – Mai 2022

Intel Platform Update (IPU) Update 2021.2, Februar 2022

Dieses Update gilt für die X10-, X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00470 - 2021.2 IPU - Intel® Chipsatz-Firmware-Hinweis

- INTEL-SA-00527 - 2021.2 IPU - BIOS-Hinweis

- INTEL-SA-00532 - 2021.2 IPU - Intel® Prozessor Haltepunkt-Kontrollfluss-Hinweis

- INTEL-SA-00561 - 2021.2 IPU - Hinweise zu Intel® Prozessoren

- INTEL-SA-00589 - 2021.2 IPU - Hinweis auf Intel Atom®-Prozessor

Antwort von Supermicro auf die Apache Log4j Schwachstelle

Supermicro ist sich bewusst und schließt sich der Branche an, um die Exposition zu mindern, die durch das hochprioritäre CVE-2021-44228 (Apache Log4j 2) Problem, auch bekannt als “Log4Shell”, das CVE-2021-45046 (Apache Log4j 2) Problem und das CVE-2021-45105 (Apache Log4j 2) Problem verursacht wird. Supermicro ist sich auch der Probleme CVE-2021-4104 und CVE-2019-17571 für Apache Log4j 1.2 bewusst.

Die meisten Supermicro-Anwendungen sind von diesen fünf Schwachstellen nicht betroffen. Die einzige betroffene Anwendung ist der Supermicro Power Manager (SPM). Das Problem wird in einer neuen Version des Supermicro Power Manager (SPM) behoben, deren Veröffentlichung so schnell wie möglich erwartet wird. SPM wird mit Log4j Version 2.17.0 ausgeliefert.

Log4j 2

- 44228

- 45046

- 45105

Log4j 1.2

- 17571

- 4104

Intel Platform Update (IPU) Update 2021.2, November 2021

Dieses Update gilt für die X10-, X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00528 - 2021.2 IPU - Intel® Atom® Prozessor Hinweis

- INTEL-SA-00562 - 2021.1 IPU - BIOS-Referenzcode-Hinweis

AMD Sicherheitslücken, November 2021

Dieses Update gilt für die H11- und H12-Produktfamilien mit AMD EPYC™ Prozessoren der 1./2./3. Generation. Potenzielle Schwachstellen in verschiedenen Plattformkomponenten wurden entdeckt und in den AMD EPYC™ AGESA™ PI Paketen behoben.

- AMD-SN-1021 – AMD Server-Schwachstellen – November 2021

Intel-Sicherheitshinweis Intel-SA-00525, Juli 2021

- INTEL-SA-00525 - Intel BSSA (BIOS Shared SW Architecture) DFT-Hinweis

Das Intel-SA-00525 Security Advisory betrifft nicht das Supermicro BIOS.

Details anzeigenIntel Platform Update (IPU) Update 2021.1, Juni 2021

Dieses Update gilt für die X10-, X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00442 - 2021.1 IPU - Intel VT-d Hinweis

- INTEL-SA-00459 - 2021.1 IPU - Intel-CSME-SPS-TXE-DAL-AMT-Advisory

- INTEL-SA-00463 - 2021.1 IPU - BIOS-Hinweis

- INTEL-SA-00464 - 2021.1 IPU - Hinweise zu Intel-Prozessoren

- INTEL-SA-00465 - 2021.1 IPU - Hinweise zu Intel-Prozessoren

Antwort von Supermicro auf die Trickboot-Schwachstelle, März 2021

Supermicro ist sich des Trickboot-Problems bewusst, das nur bei einer Untergruppe der X10 UP Motherboards beobachtet wird. Supermicro wird eine Gegenmaßnahme für diese Schwachstelle bereitstellen.

TrickBoot ist eine neue Funktion innerhalb des TrickBot-Malware-Toolsets, die Schwachstellen aufspürt und es Angreifern ermöglicht, das BIOS des Geräts zu lesen, zu schreiben oder zu löschen.

Mehr lesenBIOS erkennt GRUB2-Bootloader-Schwachstelle im Linux-Betriebssystem, November 2020

In GRUB2 vor Version 2.06 wurde eine Schwachstelle gefunden. Ein Angreifer kann den GRUB2-Fehler ausnutzen, um den GRUB-Verifizierungsprozess zu missbrauchen und zu manipulieren. Das BIOS erkennt diesen Zustand und bricht den Bootvorgang mit einer Fehlermeldung ab.

- 10713

Intel Platform Update (IPU) Update 2020.2, November 2020

Dieses Update gilt für die X10-, X11- und X12-Produktfamilien, die von Intel Xeon®- und anderen Intel-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00358 - 2020.2 IPU - BIOS-Hinweis

- INTEL-SA-00391 - 2020.2 IPU - Intel® CSME, SPS, TXE und AMT Hinweis

- INTEL-SA-00389 - 2020.2 IPU - Intel® RAPL Hinweis

- INTEL-SA-00390 - Hinweis auf Intel BIOS-Plattform-Beispielcode

Intel Monthly September Security Update, September 2020

Dieses Update gilt für die X11- und X12-Produktfamilien, die von Intel Core®-Prozessoren angetrieben werden. Das Intel Monthly September Security Update kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

Bitte beachten Sie, dass die X10-Produktfamilie von dieser Ankündigung nicht betroffen ist.

- Intel-SA-00404 - Hinweis auf Intel® AMT und Intel® ISM

Intel Platform Update (IPU) Update 2020.1, Juni 2020

Dieses Update gilt für die X10- und X11-Produktfamilien, die von Intel Xeon®-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- Intel-SA-00295 - Hinweise zu Intel® CSME, SPS, TXE, AMT und DAL

- Intel-SA-00320 - Hinweis zur Datenabtastung von Spezialregisterpuffern

- Intel-SA-00322 - 2020.1 IPU BIOS Hinweis

- Intel-SA-00329 - Hinweis auf Datenlecks bei Intel® Prozessoren

- Intel-SA-00260 - (aktualisierte) Intel® Prozessor-Grafik 2019.2 QSR Update-Beratung

Los 9 der ErP-Konformität (Ökodesign)

Die Lot-9-Vorschriften sind eine neue Reihe von Produktstandards, die sich mit Datenspeichergeräten wie Servern auf Unternehmensebene befassen. Erfahren Sie, wie Supermicro die Ökodesign-Anforderungen der Europäischen Union (EU) für Server und Speicherprodukte im Rahmen der Lot 9 Compliance erfüllt.

Details anzeigenIntel Monthly February Security Update, Februar 2020

Dieses Update gilt für die X11-Produktfamilien, die von Intel Core® Prozessoren angetrieben werden. Das monatliche Intel-Sicherheitsupdate für Februar kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- Intel-SA-00307 - Eskalation von Privilegien, Denial of Service, Offenlegung von Informationen

Intel BIOS-Aktualisierung, INTEL-SA-00329, Januar 2020

- Intel-SA-00329 - Hinweis auf Datenlecks bei Intel® Prozessoren

Intel Monthly December Security Update, Dezember 2019

Dieses Update gilt für die X10- und X11-Produktfamilien, die von Intel Xeon®-Prozessoren angetrieben werden. Das monatliche Intel Sicherheitsupdate für Dezember fasst die Bereitstellung von Sicherheitsupdates zusammen, die zuvor möglicherweise einzeln bereitgestellt wurden.

- Intel-SA-00289 - Hinweis zur Änderung der Spannungseinstellungen von Intel® Prozessoren

- Intel-SA-00317 - Unerwarteter Seitenfehler in virtualisierter Umgebung Hinweis

Intel Platform Update (IPU) Update 2019.2, November 2019

Dieses Update gilt für die X10- und X11-Produktfamilien, die von Intel Xeon®-Prozessoren angetrieben werden. Intel Platform Update (IPU) kombiniert die Bereitstellung von Sicherheitsupdates, die zuvor möglicherweise einzeln bereitgestellt wurden.

- Intel-SA-00164 - Hinweis zur Intel® Trusted Execution Technology 2019.2 IPU

- Intel-SA-00219 - Intel® SGX 2019.2 mit Intel® Prozessor-Grafik-IPU Aktualisierungshinweis

- Intel-SA-00220 - Hinweise zu Intel® SGX und Intel® TXT

- Intel-SA-00240 - Hinweis auf lokale Privilegieneskalation bei Intel CPU

- Intel-SA-00241 - Intel® CSME, Server Platform Services, Trusted Execution Engine, Intel® Active Management Technology und Dynamic Application Loader 2019.2 IPU Advisory

- Intel-SA-00254 - Hinweis auf Intel® System Management Mode 2019.2 IPU

- Intel-SA-00260 - Hinweise zur Intel® Prozessor-Grafik 2019.2 IPU

- Intel-SA-00270 - Hinweis zum asynchronen Abbruch von TSX-Transaktionen

- Intel-SA-00271 - Technischer Hinweis zur Spannungsmodulation

- Intel-SA-00280 - Hinweis auf BIOS 2019.2 IPU

BMC/IPMI Update für Sicherheitslücken 3. September 2019

Forscher haben mehrere sicherheitsrelevante Probleme in der Virtual-Media-Funktion von Supermicro BMCs identifiziert, die ein BMC-Firmware-Update zur Behebung erfordern.

CVE-2019-16649

CVE-2019-16650

AMD Sicherheitslücke: Sichere verschlüsselte Virtualisierung (SEV ECC) – Ungültige ECC-Kurvenpunkte im Linux-Betriebssystem

9836

Details anzeigenIntel-Sicherheitslücke in Bezug auf Rowhammer-ähnliche Angriffe, durch die Informationen aus bestimmten DRAM-Modulen entweichen können

Intel-SA-00247 (CVE-2019-0174)

Details anzeigenIntel Quarterly Security Release (QSR) Update 2019.1, Mai 2019

Dieses Update gilt für die X8-, X9-, X10- und X11-Produktfamilien, die von Intel Xeon®-Prozessoren angetrieben werden. Quarterly Security Release (QSR) fasst die Bereitstellung von Sicherheitsupdates zusammen, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00213 (CVE-2019-0089, CVE-2019-0090, CVE-2019-0086, CVE-2019-0091, CVE-2019-0092, CVE-2019-0093, CVE-2019-0094, CVE-2019-0096, CVE-2019-0097, CVE-2019-0098, CVE-2019-0099, CVE-2019-0153, CVE-2019-0170)

- INTEL-SA-00223 BIOS nicht betroffen

- INTEL-SA-00233(CVE-2018-12126, CVE-2018-12127, CVE-2018-12130, CVE-2019-11091)

BIOS-Updates für diese Probleme werden jetzt bereitgestellt. Die Details zu den betroffenen Produkten und den erforderlichen BIOS-Updates finden Sie unten.

Intel Quarterly Security Release (QSR) Update 2018.4, März 2019

Dieses Update gilt nur für die X11-Produktfamilie, die von Intel Xeon®-Prozessoren angetrieben wird. Quarterly Security Release (QSR) fasst die Bereitstellung von Sicherheitsupdates zusammen, die zuvor möglicherweise einzeln bereitgestellt wurden.

- INTEL-SA-00185 (CVE-2018-12188, CVE-2018-12189, CVE-2018-12190, CVE-2018-12191, CVE-2018-12192, CVE-2018-12199, CVE-2018-12198, CVE-2018-12200, CVE-2018-12187, CVE-2018-12196, CVE-2018-12185, CVE-2018-12208)

- INTEL-SA-00191 (CVE-2018-12201, CVE-2018-12202, CVE-2018-12203, CVE-2018-12205, CVE-2018-12204)

"Spoiler": Neuer Forschungsartikel über spekulative Ausführung in Intel-Prozessoren

Details anzeigenBaseboard Management Controller (BMC) Sicherheitslücken in Systemen mit den ASPEED AST2400 und AST2500 System-on-Chips (SoCs)

- 6260

Spekulative Ausführung von Spectre- und Meltdown-Seitenkanälen

- Intel SA-00115 (CVE-2018-3639, CVE-2018-3640)

- Intel-SA-00088 (CVE-2017-5715, CVE-2017-5753, CVE-2017-5754)

- Intel-SA-00161 (CVE-2018-3615, CVE-2018-3620, CVE-2018-3646)

Intel-Sicherheitslücken in Bezug auf Intel® Management Engine (ME), Intel® Server Platform Services (SPS) und Intel® Trusted Execution Engine (TXE)

- Intel-SA-00086 (CVE-2017-5705, CVE-2017-5708, CVE-2017-5711, CVE-2017-5712, CVE-2017-5706, CVE-2017-5709, CVE-2017-5707, CVE-2017-571000)

BIOS/BMC Firmware Sicherheitsupdates vor 2017

Siehe Firmware-Fixes für häufige Schwachstellen und Gefährdungen, die vor 2017 veröffentlicht wurden.

Supermicro arbeitet proaktiv mit der Sicherheits-Community zusammen, um die Sicherheit unserer gesamten Produktlinie zu identifizieren und zu stärken. Bitte finden Sie Lösungen für CVEs, die auf Supermicro Firmware veröffentlicht wurden.

Details anzeigenHäufig gestellte Fragen zur Sicherheit: Kategorie "Sicherheit" wählen

Ein Produktsicherheitsproblem melden

Wenn Sie ein Sicherheitsproblem mit einem Supermicro festgestellt haben, senden Sie bitte eine E-Mail mit den folgenden Angaben ansecure@supermicro.com:

- Produktname/SKU

- Detaillierter Bericht über die Schwachstelle

- Anweisungen zur Vervielfältigung

- Alle relevanten CVEs

Bitte geben Sie keine sensiblen oder vertraulichen Informationen in Klartext-E-Mails an – verwenden Sie einen PGP-Schlüssel, um Ihre Nachricht zu verschlüsseln. Das Supermicro Produkt-Sicherheitsteam wird Ihren Bericht prüfen und Sie kontaktieren, um das Problem gemeinsam zu lösen.

Details anzeigenErhalten Sie Produkt-Sicherheitsupdates von Supermicro

Abonnieren Sie noch heute

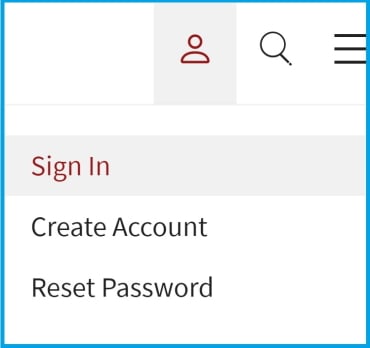

Um ein Abonnement für zukünftige Supermicro Sicherheitswarnungen zu starten, gehen Sie bitte wie folgt vor:

1. Gehen Sie zum oberen rechten Teil Ihres Bildschirms und melden Sie sich an oder erstellen Sie ein Single Sign-On (SSO)-Konto:

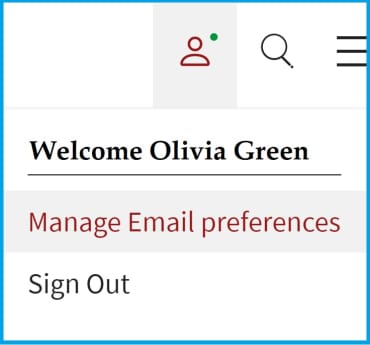

2. Wählen Sie "E-Mail-Einstellungen verwalten".

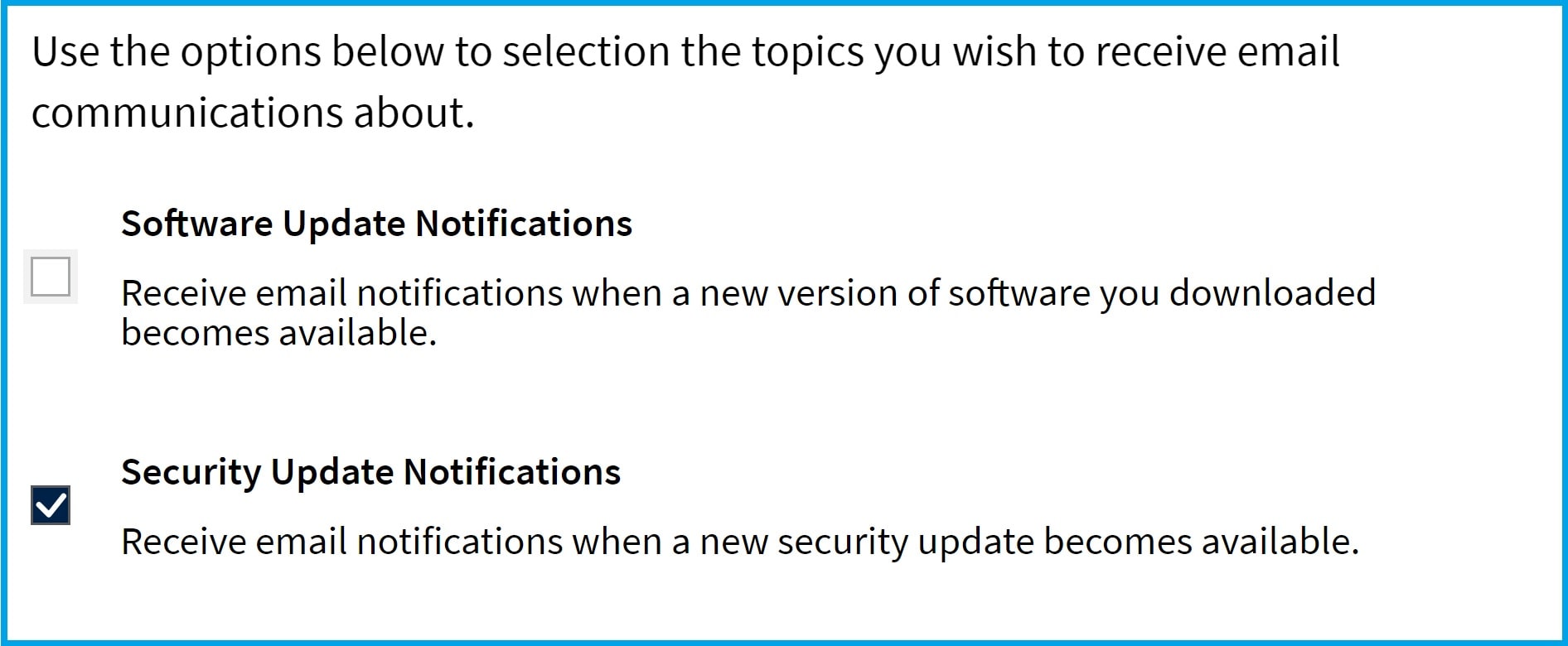

3. überprüfen Sie "Sicherheitsupdate-Benachrichtigungen".

- Datum des Inkrafttretens

- Zuletzt aktualisiert

Überblick

Bei Supermicro verpflichten wir uns, die Sicherheit und Integrität unserer Produkte und Dienstleistungen zu wahren. Diese End-of-Life (EOL) Sicherheitsrichtlinie beschreibt, wie wir Sicherheitsprobleme für Produkte verwalten, die ihren EOL-Status erreicht haben, um Transparenz zu gewährleisten und Kunden bei der Planung von Upgrades und Übergängen zu unterstützen.

Was ist das Lebensende (EOL)?

Ein Produkt oder eine Dienstleistung gilt als EOL, wenn wir offiziell ankündigen, dass es/sie nicht mehr aktiv entwickelt, gepflegt oder verbessert wird.

Zeitplan für die Sicherheitsunterstützung

Wir wissen, dass die Umstellung von älteren Produkten Zeit braucht. Um unsere Kunden zu unterstützen:

- Sicherheitsprobleme mit kritischem (9.0 - 10.0) und hohem (7.0 - 8.9) Schweregrad werden noch drei (3) Jahre nach dem EOL-Ankündigungsdatum unterstützt.

- Während dieses Zeitraums werden wir die gemeldeten Schwachstellen bewerten und je nach Schweregrad und Auswirkung Patches oder Abhilfemaßnahmen herausgeben.

- Nach Ablauf der Dreijahresfrist werden keine weiteren Sicherheitsupdates oder Untersuchungen mehr durchgeführt.

Ausnahmen

Erweiterter Sicherheitssupport über den standardmäßigen Dreijahreszeitraum hinaus kann im Rahmen einer separaten Vereinbarung verfügbar sein. Bitte kontaktieren Sie Supermicro, um Optionen zu besprechen.

Kontaktieren Sie uns

Bei Fragen oder Bedenken zu dieser Richtlinie wenden Sie sich bitte an unser Sicherheitsteam unter: a href="mailto:secure@supermicro.com">secure@supermicro.com