Supermicro 安全中心是 Supermicro(企业计算、存储、网络和绿色计算技术的全球领导者)发布产品安全更新和信息的官方来源。我们致力于持续改进安全实践。

客户的安全是我们的首要任务;因此,我们已采取措施保障您的 Supermicro 服务器和存储系统的运行安全。当今的服务器和存储系统日益多功能化,但也更复杂,需要得到妥善保护。面对威胁行为者,Supermicro 正在开发防御机制以保护用户和客户,从而将我们的安全知识提升到行业最高水平。Supermicro 认识到客户期望部署符合高安全标准的产品;因此,我们的响应旨在提供最高级别的保护。

Supermicro 建议您遵循安全最佳实践,包括保持操作系统最新,并运行最新版本的固件和所有软件。

生命周期网络安全产品保护

Supermicro 提供三款完全在美国制造的服务器产品。通过将制造集中在美国工厂,系统完整性得到保障。这些“美国制造”产品减少了外国网络安全入侵的可能性,并面向全球客户供货。要了解更多关于此计划的信息,请访问美国制造解决方案页面。

Supermicro 在整个供应链系统中严格管理网络安全实践,采用更广泛的“从摇篮到坟墓”方法,确保产品从采购、生产、运营到自然生命周期结束的全程安全。

Supermicro 的最佳实践旨在满足其产品安全要求,这些要求由丰富的安全功能和特性提供支持。这些特性确保客户相信 Supermicro 的产品符合行业安全标准。

最后更新

Supermicro 您数据中心的安全性。Supermicro 一份针对新发布的 X14/H14 以及 X13/H13/R13 以及 X12/H12 系列服务器和存储系统。这些内置功能将作为您在数据中心内建立安全运营的指南。请参阅以下列表。

| 类别 | 安全规格 | 英特尔 X14 产品 | AMD H14 产品 | 英特尔 X13 产品 | AMD H13 产品 | Ampere 产品1 | 英特尔 X12 产品 | AMD H12 产品 |

|---|---|---|---|---|---|---|---|---|

| 硬件 | 信任的硅根 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| 机箱入侵保护 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 可信平台模块(TPM)2.0 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| BMCTPM1 | ✔ | ✔ | ✔ | ✔ | ||||

| 英特尔启动保护 | ✔ | ✔ | ✔ | |||||

| 英特尔® 软件防护扩展(英特尔® SGX)1 | ✔ | ✔ | ✔ | |||||

| AMD 安全处理器 | ✔ | ✔ | ✔ | |||||

| AMD 安全内存加密 (SME) | ✔ | ✔ | ✔ | |||||

| AMD 安全加密虚拟化(SEV) | ✔ | ✔ | ✔ | |||||

| BIOS/BMC | 安全启动 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| 安全驱动器擦除 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 安全闪存 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 安全固件更新 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 加密签名固件 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 安全红鱼应用程序接口3 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 密码安全 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 启用/禁用 USB 动态功能 | ✔ | ✔ | ||||||

| 硬盘密码 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| BMC 唯一密码 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 自动固件恢复 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 防回滚 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| 运行时 BMC 保护 | ✔ | ✔ | ✔ | ✔ | ||||

| 系统锁定 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| 供应链安全:远程认证 | ✔ | ✔ | ✔ | ✔ | ||||

| 驱动器密钥管理(超级守护者) | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| IPMI 2.0 用户锁定 | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| 安全状态监控 | ✔ | ✔ | ✔ | ✔ | ||||

| 安全协议和数据模型(SPDM)管理2 | ✔ | ✔ | ✔ | ✔ | ||||

| 标准 | NIST SP 800-193 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| NIST SP 800-147b | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| NIST SP 800-88 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

备注

- 某些功能可能不适用于所有产品。

- 1在特定型号和配置上

- 2计划于 2024 年第四季度完成

- 3支持 TLS v1.2 / v1.3。支持 RMCP+ 密码套件3 / 17

底板管理控制器(BMC)为不同地点的多个用户提供联网远程访问。BMC 允许系统管理员远程监控系统健康状况和管理计算机事件。BMC 与(智能平台管理接口)IPMI 管理工具一起使用,可以集中控制和监控服务器。BMC 具有多种安全功能,可满足客户的各种要求。

在数据中心管理启用了 BMC 功能的服务器的安全最佳实践

利用认证程序进行动态系统验证

使用系统鉴定检测硬件和固件的任何变化

加密签名的 BMC 固件

了解对BMC 固件和 BIOS 进行加密签名的安全功能

BMC 独特的密码安全功能

了解如何从BMC 独特密码中获益

英特尔平台更新(IPU)2026.2 版,2026年5月

此更新适用于搭载英特尔Xeon® 英特尔处理器的X14 。英特尔平台更新(IPU)整合了此前可能单独提供的安全更新。

- INTEL-SA-01420 – 2026.2 IPU - 英特尔® 处理器固件安全公告

AMDAMD 公告 AMD-SB-3030,2026年5月

Supermicro AMD EPYC™ AMD EPYC™ 存在可能影响AMD (ASP) 及AMD 虚拟化 – 安全嵌套分页 (SEV-SNP) 的潜在漏洞,以及AMD EPYC™ AMD EPYC™ 平台中可能影响AMD (ASP) 及AMD 潜在漏洞 – 安全嵌套分页 (SEV-SNP)。AMD 针对此漏洞AMD 缓解措施。该漏洞影响Supermicro H12、H13 H14 BIOS。

- CVE-2024-36315

- CVE-2025-61971

- CVE-2025-61972

英特尔平台更新(IPU)2026.1 版 第 2 部分,2026 年 5 月

此更新适用于搭载英特尔Xeon® 英特尔处理器的X13 。英特尔平台更新(IPU)整合了此前可能单独发布的安全更新。

- INTEL-SA-01413 – 2026.1 IPU - UEFI 参考固件安全公告

AMDAMD 公告 AMD-SB-7054,2026年4月

Supermicro 一项安全问题:若错误使用 LocateProtocol 服务,可能导致权限从 Ring 0 提升至系统管理模式(SMM),从而可能引发任意代码执行。AMD 针对此漏洞AMD 缓解措施。该漏洞影响Supermicro H12、H13 和H14 BIOS。

- CVE-2025-54502

AMDAMD 公告 AMD-SB-3034,2026年4月

Supermicro 一项安全问题:具备特权的攻击者可能篡改内存映射 I/O(MMIO)路由配置寄存器,从而可能危及 SEV-SNP 客户机内存的完整性。AMD 针对此漏洞AMD 缓解措施。此漏洞影响Supermicro H12、H13 和H14 BIOS。

- CVE-2025-54510

AMDAMD 公告 AMD-SB-3016,2026年4月

Supermicro 这一安全问题:内部安全审计发现了一个潜在漏洞,该漏洞可能导致恶意虚拟机管理程序指示 IOMMU 向 SEV-SNP(安全加密虚拟化-安全嵌套分页)客户机内存写入数据。AMD 针对此漏洞AMD 缓解措施。该漏洞影响Supermicro H12、H13 和H14 BIOS。

- CVE-2023-20585

英特尔平台更新(IPU)2025.3 版 第 2 部分,2026 年 3 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13、X14 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01234 – 2025.3 IPU - UEFI 参考固件安全公告

AMDAMD 公告 AMD-SB-7059,2026年2月

Supermicro 一项安全问题,即客机虚拟机 (VM) 可能导致主机系统崩溃。AMD 针对此漏洞AMD 缓解措施。该漏洞影响Supermicro H11、H12、H13 和H14 BIOS。

- CVE-2023-31364

英特尔平台更新(IPU)2026.1版,2026年2月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13、X14 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01314 – 2025.4 IPU - 英特尔® TDX 模块安全公告

- INTEL-SA-01315 – 2026.1 IPU - 英特尔® 芯片组固件安全公告

- INTEL-SA-01396 – 2026.1 IPU - 英特尔® 处理器固件安全公告

- INTEL-SA-01397 – 2026.1 IPU - 英特尔® 信任域扩展 (Intel® TDX) 模块安全公告

AMDAMD 公告 AMD-SB-3023,2026年2月

Supermicro AMD EPYC™ Supermicro 潜在漏洞,这些漏洞影响 I/O 内存管理单元 (IOMMU)、AMD 虚拟化——安全嵌套分页 (SEV-SNP) 以及其他平台组件,该问题是在内部及第三方审计过程中发现的。此漏洞影响Supermicro H11、H12、H13 和H14 BIOS。

- CVE-2025-52533, CVE-2025-29950, CVE-2024-36355, CVE-2025-29939, CVE-2025-0012, CVE-2025-52536, CVE-2024-21961, CVE-2025-29948, CVE-2024-21953, CVE-2025-29952, CVE-2025-52534, CVE-2025-54514, CVE-2025-48517, CVE-2025-0031, CVE-2024-36310, CVE-2025-29946, CVE-2025-48514, CVE-2025-0029, CVE-2025-48509

Microsoft 启动证书颁发机构(CA)2011 版停止支持:过渡至 2023 版证书

MicrosoftSecure Boot CA 2011 证书将于 2026 年 6 月到期,此后仅依赖这些证书的设备将无法再获得Windows 管理器和 Secure Boot 组件的安全更新,从而增加启动套件漏洞的风险。Microsoft 过渡到新的 2023 年证书;Supermicro 发布支持的 BIOS 更新,用户应保持安全启动功能启用,安装最新的 BIOS/固件,并应用所有更新——对于大多数系统而言无需立即采取行动,因为在受支持的设备上,过渡将自动进行。

查看详情Supermicro BMC 固件漏洞,2026 年 1 月

在部分 Supermicro 主板中发现了几个安全问题。这些问题影响 Supermicro BMC 固件。

- CVE-2025-12006

- CVE-2025-12007

AMDAMD 公告 AMD-SB-3027,2026年1月

Supermicro 一项安全问题:过期 RLB 条目(Stale RLB Entry)可能导致 Secure Nested Paging(SNP)活动虚拟中央处理器(vCPU)复用其他虚拟机(VM)的 TLB 条目,从而可能危及数据完整性。AMD 针对此漏洞AMD 缓解措施。此漏洞影响Supermicro H12 H14 BIOS。

- CVE-2025-29943

Supermicro BMC 固件漏洞,2025 年 11 月

在部分 Supermicro 主板和 CMM 中发现了四个安全问题。这些问题可能影响 Supermicro BMC 固件。

- CVE-2025-7623

- CVE-2025-8076

- CVE-2025-8404

- CVE-2025-8727

AMDAMD 公告 AMD-SB-3029,2025年11月

Supermicro 一项安全问题:过期 RLB 条目(Stale RLB Entry)可能导致 Secure Nested Paging(SNP)活动虚拟中央处理器(vCPU)复用其他虚拟机(VM)的 TLB 条目,从而可能危及数据完整性。AMD 针对此漏洞AMD 缓解措施。此漏洞影响Supermicro H12、H13 和H14 BIOS。

- CVE-2025-29934

Supermicro BMC 固件漏洞,2025 年 10 月

在部分 Supermicro 主板和 CMM 中发现了几个安全问题。这些问题影响 Supermicro BMC 固件。

- CVE-2025-7704

AMDAMD 公告 AMD-SB-7055,2025年10月

Supermicro 一项安全问题,该问题可能导致 RDSEED 指令以不符合随机性的频率返回“0”,同时错误地返回成功信号(CF=1),这表明系统可能将失败错误地判定为成功。AMD 针对此漏洞AMD 缓解措施。此漏洞影响Supermicro H13 H14 BIOS。

- CVE-2025-62626

AMDAMD 公告 AMD-SB-3020,2025年10月

Supermicro 一项安全问题:在安全嵌套分页(SNP)初始化过程中,恶意虚拟机管理程序可能会破坏反向映射表(RMP)。此问题影响AMD EPYC™ 、4 和 5 代处理器。该漏洞影响Supermicro H12、H13 和H14 BIOS。

- CVE-2025-0033

Supermicro BMC 固件漏洞,2025 年 9 月

在部分 Supermicro 主板中发现了几个安全问题。这些问题影响 Supermicro BMC 固件。

- CVE-2025-7937

- CVE-2025-6198

英特尔平台更新(IPU)更新 2025.2 第 2 部分,2025 年 8 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13、X14 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01245- 2025.2 IPU - 英特尔® TDX 模块咨询

- INTEL-SA-01249- 2025.2 IPU - 英特尔®处理器流高速缓存建议

英特尔平台更新(IPU)2025.3 更新,2025 年 8 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13、X14 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01280- 2025.3 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-01312- 2025.3 IPU - 英特尔® TDX 模块咨询

- INTEL-SA-01313- 2025.3 IPU - 英特尔® 至强® 处理器固件咨询

AMD 漏洞,2025年8月

此更新适用于采用第 1 代/

- AMD-AMD 客户端漏洞 - 2025 年 8 月

- AMD-AMD 服务器漏洞 - 2025 年 2 月

AMDAMD 公告 AMD-SB-7029,2025年7月

Supermicro AMD 瞬态执行安全漏洞。AMD 在调查微软® 题为《进入、退出、页面错误、泄露:微架构泄漏隔离边界的测试》AMD 若干侧信道攻击。

- CVE-2024-36348

- CVE-2024-36349

- CVE-2024-36350

- CVE-2024-36357

2025.1 IPU - 英特尔® 处理器咨询,INTEL-TA-01209,2025 年 6 月

Supermicro 一项安全漏洞:具备本地操作系统访问权限且未经专业培训的用户,可能通过在 Intel® PTT 固件中的 Intel® CSME 和 Intel® SPS 固件内进行越界读取,从而引发拒绝服务攻击,进而影响系统可用性(高危)。

- CVE-2025-2884

AMDAMD 公告 AMD-SB-7039,2025年6月

Supermicro 这一安全漏洞,该漏洞可能使具备特权的攻击者能够从 x86 架构访问加密协处理器 (CCP) 寄存器。此问题影响AMD EPYC™ 、第二代和第三代处理器,以及部分H11 H12 产品。

- CVE-2023-20599

英特尔平台更新(IPU)2025.2 更新,2025 年 5 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13、X14 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01244- 2025.2 IPU - 英特尔® 处理器咨询

- INTEL-SA-01247- 2025.2 IPU - 英特尔®处理器间接分支预测器建议

2025.1 IPU - 英特尔® 处理器咨询,INTEL-TA-01153,2025 年 5 月

处理器事件或预测可能允许不正确的操作(或带有不正确数据的正确操作)瞬时执行,从而可能通过隐蔽通道暴露数据。间接分支预测可能无法完全受制于增强的 IBRS 特性和间接分支预测障碍。此更新适用于由英特尔至强® 和其他英特尔处理器支持的 X11、X12 和 X13 系列产品。

此漏洞Supermicro H13 Supermicro 。Supermicro 任何关于本安全公告中所述漏洞的公开披露或恶意利用情况。

- INTEL-SA-01153 - 2025.1 IPU - 英特尔® 处理器咨询

AMI 安全咨询 AMI-SA-2025003,2025 年 3 月

Supermicro 已知悉 AMI 安全公告 AMI-SA202503 中报告的 BIOS 固件中的潜在漏洞。Aptio® V 的 BIOS 存在漏洞,攻击者可能通过本地方式导致检查时间与使用时间 (TOCTOU) 竞争条件。成功利用此漏洞可能导致任意代码执行。

此漏洞Supermicro H13 Supermicro 。Supermicro 任何关于本安全公告中所述漏洞的公开披露或恶意利用情况。

- CVE-2024-54084

AMDAMD 公告 AMD-SB-7033,2025年3月

Supermicro 获悉 Google® 报告的、被称为AMD 签名验证漏洞”的安全问题。该漏洞由签名验证算法中的缺陷引起,可能使具备管理员权限的攻击者能够加载任意的 CPU 微代码补丁。

- CVE-2024-36347

英特尔平台更新(IPU)2025.1 更新,2025 年 2 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01139- 2025.1 IPU - UEFI 固件咨询

- INTEL-SA-01152- 2025.1 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-01213- 2025.1 IPU - 英特尔® SGX 咨询

- INTEL-SA-01228- 2025.1 IPU - 第 13 和第 14 代英特尔®酷睿™处理器咨询

AMD 漏洞,2025年2月

此更新适用于采用第 1 代/

- AMD-AMD 客户端漏洞 - 2025 年 2 月

- AMD-AMD 服务器漏洞 - 2025 年 2 月

AMDAMD 公告 AMD-SB-7028,2025年2月

Supermicro 获悉 Eclypsium 报告的系统管理模式 (SMM) 调用漏洞,该漏洞存在于多款AMD 支持的 AmdPlatformRasSspSmm UEFI 模块中。此问题影响AMD EPYC™ 处理器以及H11 H12 产品。

- CVE-2024-21924

AMDAMD 公告 AMD-SB-7027,2025年2月

Supermicro 获悉 Quarkslab 报告的两处安全漏洞,这些漏洞存在于多款AMD 所支持的 AmdPspP2CmboxV2 和 AmdCpmDisplayFeatureSMM UEFI 模块中,可能导致攻击者在 SMM(系统管理模式)内执行代码。此问题影响AMD EPYC™ 、2、3 和 4 代处理器,以及H11、H12 和H13 产品。

- CVE-2024-0179

- CVE-2024-21925

AMDAMD 公告 AMD-SB-6016,2025年2月

Supermicro 电源管理固件(PMFW)及AMD 单元(SMU)中存在的安全漏洞。此问题影响AMD H13 H13DSG-OM 产品。

- CVE-2024-21927

- CVE-2024-21935

- CVE-2024-21936

AMDAMD 公告 AMD-SB-6008,2025年2月

Supermicro 电源管理固件(PMFW)及AMD 单元(SMU)中存在的安全漏洞。此问题影响AMD H13 H13DSG-OM 产品。

- CVE-2024-21971

- CVE-2023-20508

AMDAMD 公告 AMD-SB-3019,2025年2月

Supermicro 已知悉 Google® 报告的安全漏洞,即具有管理员权限的攻击者可能利用签名验证算法中的弱点,加载任意 CPU 微码补丁,从而导致机密访客的 SEV 保护失效。

- CVE-2024-56161

Supermicro BMC IPMI 固件漏洞,2025 年 1 月

在部分 Supermicro 主板中发现了几个安全问题。这些问题影响 Supermicro BMC 固件。

- CVE-2024-10237

- CVE-2024-10238

- CVE-2024-10239

AMDAMD 公告 AMD-SB-3015,2024年12月

Supermicro 一项安全问题:攻击者可能篡改串行存在检测(SPD)元数据,使连接的内存模块显示容量大于实际容量,从而导致内存地址别名。此问题影响搭载AMD EPYC™ 和第四代处理器的主板。该漏洞影响Supermicro H12 H13 BIOS。

- CVE-2024-21944

Supermicro BMC IPMI 固件漏洞,“Terrapin”,2024 年 10 月

在部分 Supermicro 主板中发现了一个安全问题。Terrapin 漏洞允许攻击者降级安全签名算法并禁用特定的安全措施。Terrapin 攻击需要一个活跃的中间人攻击者。

- CVE-2023-48795

BIOS 漏洞,2024 年 9 月

Supermicro 已知悉 BIOS 固件中的两个潜在漏洞。这些漏洞可能允许攻击者写入 SMRAM 并劫持 RIP/EIP。它们影响 Denverton 平台中的 Supermicro BIOS。Supermicro 尚未发现本公告中描述的这些漏洞的任何公开声明或恶意利用。

- CVE-2020-8738

- CVE-2024-44075

英特尔平台更新(IPU)2024.3 更新,2024 年 8 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01038- 2024.2 IPU - 英特尔®酷睿™Ultra 处理器流高速缓存咨询

- INTEL-SA-01046- 2024.2 IPU - 英特尔®处理器流缓存咨询

- INTEL-SA-00999- 2024.3 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-01083- 2024.3 IPU - SMI 转移监控器建议

- INTEL-SA-01100- 2024.3 IPU - 英特尔® 至强® 处理器咨询

- INTEL-SA-01118- 2024.3 IPU - 第三代英特尔®至强®可扩展处理器咨询

- INTEL-SA-01103- 2024.3 IPU - 英特尔® 处理器 RAPL 接口建议

AMD 漏洞,2024年8月

此更新适用于采用第 1/2nd/3rd/4th 代AMD EPYC™ 处理器的 H11、H12 和 H13 系列产品。此更新还适用于采用 Ryzen™ Threadripper™ 处理器的 M11/M12 和 H13 系列产品。在AMD EPYC™ 和AMD Ryzen™ AGESA™ PI 软件包中发现并缓解了各种平台组件中的潜在漏洞。

- AMD-AMD 客户端漏洞 - 2024 年 8 月

- AMD-AMD 服务器漏洞 - 2024 年 8 月

AMDAMD 公告 AMD-SB-7014,2024年8月

Supermicro 一项安全漏洞:即使启用了 SMM 锁定功能,拥有 root 权限的攻击者仍可能修改系统管理模式(SMM)的配置。此问题影响AMD EPYC™ 、2、3 和 4 代处理器,以及H11、H12 和H13 。

- CVE-2023-31315

AMDAMD 公告 AMD-SB-3011,2024年8月

Supermicro 一项安全问题:恶意虚拟机管理程序可能在 Secure Encrypted Virtualization–Secure Nested Paging (SEV-SNP) 客户机虚拟机退役后对其内存进行解密。此问题影响搭载AMD EPYC™ 和第四代处理器的主板。该漏洞影响Supermicro H12 H13 BIOS。

- CVE-2023-31355

- CVE-2024-21978

- CVE-2024-21980

PKFAIL:Supermicro BIOS 固件漏洞,2024 年 7 月

Supermicro 已修复了名为“PKFAIL”的安全漏洞。此新漏洞可能允许恶意行为者从操作系统发起高级固件级威胁。经查,部分 Supermicro 产品使用了不安全的平台密钥 (PK),这些密钥是 BIOS 信任根的代表。这些不安全的密钥由 American Megatrends International (AMI) 生成,并作为参考示例提供给 Supermicro。

查看详情OpenSSH "regreSSHion" 漏洞,2024 年 7 月

在部分 Supermicro 主板的 BMC 固件中发现了一个 OpenSSH 中关键信号处理程序竞争条件的安全漏洞,称为“regreSSHion”。此漏洞可能导致未经身份验证的远程代码执行 (RCE),并获得 root 权限。

- CVE-2024-6387

BIOS 漏洞,2024 年 7 月

Supermicro BIOS 固件中存在潜在漏洞。这些漏洞影响部分X11 。Supermicro 任何关于本安全公告中所描述漏洞的公开披露或恶意利用情况。

- CVE-2024-36432

- CVE-2024-36433

- CVE-2024-36434

Supermicro BMC IPMI 固件漏洞,2024 年 7 月

在部分 Supermicro 主板中发现了一个安全问题。此问题影响其 BMC 的 Web 服务器组件。Supermicro BMC 中的此潜在漏洞可能源于固件“GetValue”函数中的缓冲区溢出,其原因是缺乏对输入值的检查。

- CVE-2024-36435

AMDAMD 公告 AMD-SB-1041,2024年6月

Supermicro AMD 保护功能中存在的潜在漏洞。此问题影响搭载AMD EPYC™ 、第二代和第三代处理器的主板。该漏洞影响Supermicro H11 H12 BIOS。

- CVE-2022-23829

AMD 公告 AMD-AMD-4007,2024年5月

Supermicro 获悉AMD (驱动程序执行环境)驱动程序中存在内存泄漏漏洞,该漏洞可能存在于服务器、客户端台式机及移动 APU/CPU 中,并可能导致具有高权限的用户获取敏感信息。此问题影响AMD EPYC™ 代处理器及主板。该漏洞还影响Supermicro H12 BIOS。

- CVE-2023-20594

- CVE-2023-20597

英特尔平台更新(IPU)更新 2024.2,2024 年 5 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-01036- 2024.2 IPU - 英特尔® TDX 模块软件建议

- INTEL-SA-01051- 2024.2 IPU - 英特尔® 处理器咨询

- INTEL-SA-01052- 2024.2 IPU - 英特尔®酷睿™Ultra 处理器咨询

Supermicro BMC 固件漏洞,2024 年 4 月

在部分 Supermicro 主板中发现了多个安全漏洞。这些问题(跨站脚本和命令注入)可能会影响 Supermicro BMC IPMI(Web UI)的 Web 服务器组件。我们已发布更新的 BMC 固件,以缓解这些潜在漏洞。

- SMC-2024010010(CVE:CVE-2024-36430)

- SMC-2024010011(CVE:CVE-2024-36431)

- SMC-2024010012(CVE:CVE-2023-33413)

英特尔平台更新 (IPU) 更新 2024.1 和 INTEL-TA-00986,2024 年 3 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00898- 2024.1 IPU - 英特尔®凌动®处理器咨询

- INTEL-SA-00923- 2024.1 IPU - 英特尔® 芯片组软件和 SPS 建议

- INTEL-SA-00929- 2024.1 IPU - BIOS 建议

- INTEL-SA-00950- 2024.1 IPU OOB - 英特尔® 处理器咨询

- INTEL-SA-00960- 2024.1 IPU - 英特尔®至强®处理器咨询

- INTEL-SA-00972- 2024.1 IPU - 英特尔® 处理器总线锁定建议

- INTEL-SA-00982- 2024.1 IPU - 英特尔® 处理器返修预测咨询

- INTEL-SA-00986- 第四代英特尔®至强®处理器咨询

- INTEL-SA-01045- 2024.1 IPU OOB - 英特尔® 至强® D 处理器咨询

AMDAMD 公告 AMD-SB-7009,2024年2月

Supermicro AMD 漏洞。该问题影响AMD AMD EPYC™ 、EPYC™ 、EPYC™ 第四代处理器。此漏洞影响Supermicro H11、H12 部分H13 。

- CVE-2023-20576

- CVE-2023-20577

- CVE-2023-20579

- CVE-2023-20587

AMDAMD 公告 AMD-SB-3007,2024年2月

Supermicro SEV-SNP 固件漏洞。该问题影响AMD EPYC™ 代和第四代处理器。此漏洞影响Supermicro H12 部分H13 。

- CVE-2023-31346

- CVE-2023-31347

PixieFAIL 漏洞,2024 年 1 月

Supermicro BIOS 固件中存在一个名为“PixieFAIL”的潜在漏洞。在 Tianocore EDKII(UEFI 的开源实现)的 TCP/IP 协议栈(NetworkPkg)中发现了多个漏洞。这九个漏洞若通过网络被利用,可能导致远程代码执行、拒绝服务(DoS)攻击、DNS 缓存中毒以及/或敏感信息泄露。 PixieFAIL 影响Supermicro 部分X11、X12、H11、H12、H13 R12 产品的Supermicro 。Supermicro 任何关于本安全公告中所述漏洞的公开披露或恶意利用情况。

- CVE-2023-45229

- CVE-2023-45230

- CVE-2023-45231

- CVE-2023-45232

- CVE-2023-45233

- CVE-2023-45234

- CVE-2023-45235

- CVE-2023-45236

- CVE-2023-45237

LogoFAIL 漏洞,2023 年 12 月

Supermicro BIOS 固件中存在一个名为“LogoFAIL”的潜在漏洞。 BIOS所使用的图像解析库中存在输入验证不当的问题,可能导致具备特权的用户通过本地访问实现权限提升。Supermicro X11、X12、X13、H11、M12和R12Supermicro 。Supermicro 任何关于本安全公告所述漏洞的公开披露或恶意利用案例。

- CVE-2023-39538

- CVE-2023-39539

Supermicro BMC IPMI 固件中的漏洞,2023 年 12 月

- CVE-2023-33411:IPMI BMC SSDP/UPnP 网络服务器目录遍历和 iKVM 访问允许重新启动 BIOS

- CVE-2023-33412: IPMI BMC 管理 Web 界面虚拟软盘/USB 远程命令执行

- CVE-2023-33413:IPMI BMC 设备使用硬编码的配置文件加密密钥,允许攻击者制作和上传恶意配置文件包,以获得远程命令执行。

AMD 公告AMD

Supermicro AMD 指令的安全漏洞。该问题影响第一代AMD EPYC™ (SEV 和 SEV-ES)、第二代AMD EPYC™ (SEV 和 SEV-ES)以及第三代AMD EPYC™ (SEV、SEV-ES、SEV-SNP)。 此漏洞影响Supermicro H11 H12 。

- CVE-2023-20592

英特尔平台更新 (IPU) 更新 2023.4 和 INTEL-SA-00950,2023 年 11 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00924- 2023.4 IPU - BIOS 建议

- INTEL-SA-00950- 英特尔® 处理器咨询

AMD 漏洞,2023 年 11 月

此更新适用于采用第 1 代/

- AMD-AMD 客户端漏洞 - 2023 年 11 月

- AMD-AMD 服务器漏洞 - 2023 年 11 月

Supermicro BMC IPMI 固件中的漏洞

在部分 Supermicro 主板中发现了多个安全漏洞。这些问题(跨站脚本和命令注入)可能会影响 Supermicro BMC IPMI(Web UI)的 Web 服务器组件。我们已发布更新的 BMC 固件,以缓解这些潜在漏洞。

- CVE-2023-40289

- CVE-2023-40284

- CVE-2023-40287

- CVE-2023-40288

- CVE-2023-40290

- CVE-2023-40285

- CVE-2023-40286

堆栈溢出导致的变量修改

在 Supermicro BIOS 固件中发现了一个潜在漏洞。攻击者可以通过操纵变量来利用 Supermicro 主板中的此漏洞,从而可能劫持控制流,允许具有内核级别权限的攻击者提升其权限并可能执行任意代码。

- CVE-2023-34853

AMD 公告AMD

Supermicro 晓“返回地址预测器”(Return Address Predictor)漏洞,该漏洞也被称为“INCEPTION”。此漏洞影响AMD EPYC™ 和第四代处理器。该漏洞影响Supermicro H12 部分H13 。

- CVE-2023-20569

英特尔平台更新(IPU)2023.3 更新,2023 年 8 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00783- 2023.2 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-00813- 2023.2 IPU - BIOS 建议

- INTEL-SA-00828- 2023.2 IPU - 英特尔® 处理器咨询

- INTEL-SA-00836- 2023.2 IPU - 英特尔®至强®可扩展处理器咨询

- INTEL-SA-00837- 2023.2 IPU - 英特尔®至强®处理器咨询

AMD 公告AMD

Supermicro 该跨进程信息泄露问题,该问题也被称为“Zenbleed”。此问题影响AMD EPYC™ 处理器,即AMD 2” 处理器。此漏洞影响Supermicro H11 H12 。

- CVE-2023-20593

SMTP 通知中的外壳注入

部分 Supermicro 主板中的漏洞可能会影响 SMTP 通知配置。该漏洞可能允许未经身份验证的恶意行为者控制用户输入,例如警报设置中的主题,这可能导致任意代码执行。

- CVE-2023-35861

服务定位协议 SLP 中的反射式拒绝服务 (DoS) 放大漏洞

服务定位协议(SLP)允许未经验证的远程攻击者注册任意服务。这样,攻击者就可以利用欺骗性 UDP 流量来实施具有显著放大系数的拒绝服务(DoS)攻击。

- CVE-2023-29552

媒体信息:英特尔BootGuard OEM私钥可能已泄露,2023年5月

根据对 Supermicro 生成和使用私钥方式的分析,Supermicro 产品不受影响。

英特尔平台更新(IPU)2023.2 更新,2023 年 5 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00807- 2023.2 IPU - BIOS 建议

AMD 漏洞,2023 年 5 月

此更新适用于采用第 1/2nd/3rd/4th 代AMD EPYC™ 处理器的 H11、H12 和 H13 系列产品。此更新还适用于采用 Ryzen™ Threadripper™ 处理器的 M12 系列产品。在AMD EPYC™ 和AMD Ryzen™ AGESA™ PI 软件包中发现并缓解了各种平台组件中的潜在漏洞。

- AMD-AMD 客户端漏洞 - 2023 年 5 月

- AMD-AMD 服务器漏洞 - 2023 年 5 月

超级医生 5 咨询,2023 年 3 月

研究人员在 Supermicro SuperDoctor5 (SD5) 中发现了一个漏洞,该漏洞可能允许任何通过 Web 界面进行身份验证的用户在安装了 SuperDoctor5 (SD5) 的系统上远程执行任意命令。

- CVE-2023-26795

英特尔平台更新(IPU)2023.1 更新,2023 年 2 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11、X12 和 X13 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00700- 2023.1 IPU - 英特尔® 凌动® 和英特尔® 至强® 可扩展处理器咨询

- INTEL-SA-00717- 2023.1 IPU - BIOS 建议

- INTEL-SA-00718- 2023.1 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-00730- 2023.1 IPU - 第 3 代英特尔®至强®可扩展处理器咨询

- INTEL-SA-00738- 2023.1 IPU - 英特尔®至强®处理器咨询

- INTEL-SA-00767- 2023.1 IPU - 英特尔® 处理器咨询

稳压器模块 (VRM) 和集成电路 (I²C) 过压/欠压,2023 年 1 月

研究人员在电路板管理控制器(BMC)中发现了一个漏洞,该漏洞可能导致电压变化超出 CPU 的指定工作范围,从而影响正常计算。

- CVE-2022-43309

AMD 漏洞,2023年1月

此更新适用于采用第 1/2nd/3rd/4th 代AMD EPYC™ 处理器的 H11 和 H12 系列产品。此更新还适用于采用 Ryzen™ Threadripper™ 处理器的 M12 系列产品。在AMD EPYC™ 和AMD Ryzen™ AGESA™ PI 软件包中发现并缓解了各种平台组件中的潜在漏洞。

- AMD-AMD 客户端漏洞 - 2023 年 1 月

- AMD-AMD 服务器漏洞 - 2023 年 1 月

英特尔平台更新(IPU)2022.3 更新,2022 年 11 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00610- 2022.3 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-00668- 2022.2 IPU - BIOS 建议

OpenSSL 咨询,2022 年 11 月

OpenSSL 3.x 至 3.0.6 版本被发现存在一个高危安全漏洞,该漏洞可能导致崩溃或意外行为。Supermicro 产品不受此 OpenSSL 漏洞的影响。

- CVE-2022-3786

- CVE-2022-3602

微软视窗安全启动绕过,2022 年 8 月

研究人员在微软的第三方引导加载器中发现了几个漏洞,这些漏洞会影响所有使用 x64 UEFI 安全引导的计算机系统。

- CVE-2022-34301

- CVE-2022-34302

- CVE-2022-34303

英特尔平台更新(IPU)更新 2022.2,2022 年 8 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00657- 2022.2 IPU - 英特尔®处理器咨询

- INTEL-SA-00669- 2022.2 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-00686- 2022.2 IPU - BIOS 建议

英特尔平台更新(IPU)2022.1 更新,2022 年 6 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X10、X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00601- 2022.1 IPU - BIOS 建议

- INTEL-SA-00613- 2022.1 IPU - 英特尔® 引导保护和英特尔® TXT 咨询

- INTEL-SA-00614- 2022.1 IPU - 英特尔® SGX 咨询

- INTEL-SA-00615- 2022.1 IPU - 英特尔® 处理器 MMIO 陈旧数据咨询

- INTEL-SA-00616- 2022.1 IPU - 英特尔®Xeon 咨询

- INTEL-SA-00617- 2022.1 IPU - 英特尔®处理器咨询

AMD 漏洞,2022 年 5 月

此更新适用于采用第 1/2nd/3rd 代AMD EPYC™ 处理器的 H11 和 H12 系列产品。此更新还适用于采用 Ryzen™ Threadripper™ 处理器的 M12 系列产品。在AMD EPYC™ 和AMD Ryzen™ AGESA™ PI 软件包中发现并缓解了各种平台组件中的潜在漏洞。

- AMD-AMD 客户端漏洞 - 2022 年 5 月

- AMD-AMD 服务器漏洞 - 2022 年 5 月

英特尔平台更新(IPU)2021.2 更新,2022 年 2 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X10、X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00470- 2021.2 IPU - 英特尔® 芯片组固件咨询

- INTEL-SA-00527- 2021.2 IPU - BIOS 建议

- INTEL-SA-00532- 2021.2 IPU - 英特尔®处理器断点控制流建议

- INTEL-SA-00561- 2021.2 IPU - 英特尔® 处理器咨询

- INTEL-SA-00589- 2021.2 IPU - 英特尔 Atom® 处理器咨询

Supermicro 对 Apache Log4j 漏洞的回应

Supermicro 已知悉并与业界共同努力,以减轻由高优先级 CVE-2021-44228 (Apache Log4j 2) 问题(亦称“Log4Shell”)、CVE-2021-45046 (Apache Log4j 2) 问题和 CVE-2021-45105 (Apache Log4j 2) 问题造成的风险。Supermicro 也已知悉 Apache Log4j 1.2 的 CVE-2021-4104 和 CVE-2019-17571 问题。

大多数 Supermicro 应用程序不受这五个漏洞的影响。唯一受影响的应用程序是 Supermicro Power Manager (SPM)。该问题将在新版本的 Supermicro Power Manager (SPM) 中得到解决,新版本将尽快发布。SPM 将附带 Log4j 2.17.0 版本。

Log4j 2

- CVE-2021-44228

- CVE-2021-45046

- CVE-2021-45105

Log4j 1.2

- CVE-2019-17571

- CVE-2021-4104

英特尔平台更新(IPU)2021.2 更新,2021 年 11 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X10、X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00528- 2021.2 IPU - 英特尔®凌动®处理器咨询

- INTEL-SA-00562- 2021.1 IPU - BIOS 参考代码咨询

AMD 漏洞,2021 年 11 月

此更新适用于采用第一代/第二代/第三代AMD EPYC™ 处理器的 H11 和 H12 系列产品。在AMD EPYC™ AGESA™ PI 软件包中发现并缓解了各种平台组件中的潜在漏洞。

- AMD-AMD 服务器漏洞 - 2021 年 11 月

英特尔安全咨询 Intel-SA-00525,2021 年 7 月

- INTEL-SA-00525- 英特尔 BSSA(BIOS 共享 SW 架构)DFT 咨询

Intel-SA-00525 安全公告不影响 Supermicro BIOS。

查看详情英特尔平台更新(IPU)2021.1 更新,2021 年 6 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X10、X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00442- 2021.1 IPU - 英特尔 VT-d 咨询

- INTEL-SA-00459- 2021.1 IPU - Intel-CSME-SPS-TXE-DAL-AMT-Advisory

- INTEL-SA-00463- 2021.1 IPU - BIOS 建议

- INTEL-SA-00464- 2021.1 IPU - 英特尔处理器咨询

- INTEL-SA-00465- 2021.1 IPU - 英特尔处理器咨询

Supermicro 对 Trickboot 漏洞的回应,2021 年 3 月

Supermicro 已知悉 Trickboot 问题,该问题仅在部分 X10 UP 主板上观察到。Supermicro 将为此漏洞提供缓解措施。

TrickBoot 是TrickBot恶意软件工具集中的一项新功能,能够发现漏洞并使攻击者能够读/写/擦除设备上的 BIOS。

更多信息BIOS 检测到 Linux 操作系统中的 GRUB2 引导加载器漏洞,2020 年 11 月

在 2.06 版之前的 GRUB2 中发现了一个漏洞。攻击者可利用 GRUB2 漏洞劫持和篡改 GRUB 验证过程。BIOS 会检测到这种情况,并发出错误信息停止启动。

- CVE-2020-10713

英特尔平台更新(IPU)2020.2 更新,2020 年 11 月

此更新适用于采用英特尔至强® 和其他英特尔处理器的 X10、X11 和 X12 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- INTEL-SA-00358- 2020.2 IPU - BIOS 建议

- INTEL-SA-00391- 2020.2 IPU - 英特尔® CSME、SPS、TXE 和 AMT 咨询

- INTEL-SA-00389- 2020.2 IPU - 英特尔® RAPL 建议

- INTEL-SA-00390- 英特尔 BIOS 平台示例代码咨询

英特尔每月安全更新,2020 年 9 月

此更新适用于采用英特尔酷睿® 处理器的 X11 和 X12 系列产品。英特尔九月安全更新月报将以前可能单独提供的安全更新合并在一起。

请注意,X10 系列产品不受此公告影响。

- 英特尔-SA-00404--英特尔® AMT 和英特尔® ISM 咨询

英特尔平台更新(IPU)2020.1 更新,2020 年 6 月

此更新适用于采用英特尔至强® 处理器的 X10 和 X11 系列产品。英特尔平台更新 (IPU) 将以前可能单独提供的安全更新合并在一起。

- Intel-SA-00295- Intel® CSME、SPS、TXE、AMT 和 DAL 咨询

- Intel-SA-00320- 特殊寄存器缓冲区数据取样咨询

- Intel-SA-00322- 2020.1 IPU BIOS 咨询

- Intel-SA-00329- 英特尔®处理器数据泄露咨询

- Intel-SA-00260- (更新)Intel® 处理器图形 2019.2 QSR 更新咨询

符合 ErP(生态设计)要求的第 9 部分

Lot 9 法规是一套新的产品标准,涉及企业级服务器等数据存储设备。了解 Supermicro 如何满足欧盟 (EU) 服务器和存储产品生态设计要求,作为 Lot 9 合规性的一部分。

查看详情英特尔每月二月安全更新,2020 年 2 月

此更新适用于采用英特尔酷睿® 处理器的 X11 系列产品。英特尔每月二月安全更新合并了以前可能单独提供的安全更新。

- Intel-SA-00307- 权限升级、拒绝服务、信息泄露

英特尔每月 12 月安全更新,2019 年 12 月

此更新适用于采用英特尔至强® 处理器的 X10 和 X11 系列产品。英特尔 12 月安全更新月报合并了以前可能单独提供的安全更新。

- Intel-SA-00289- 英特尔® 处理器电压设置修改建议

- Intel-SA-00317- 虚拟化环境中的意外页面故障咨询

英特尔平台更新(IPU)2019.2 更新,2019 年 11 月

此更新适用于采用英特尔至强® 处理器的 X10 和 X11 系列产品。英特尔平台更新(IPU)将以前可能单独提供的安全更新合并在一起。

- 英特尔-SA-00164- 英特尔®可信执行技术 2019.2 IPU 建议

- Intel-SA-00219- 配备英特尔® 处理器图形 IPU 的英特尔® SGX 2019.2 更新咨询

- Intel-SA-00220- 英特尔® SGX 和英特尔® TXT 咨询

- Intel-SA-00240- 英特尔中央处理器本地权限升级咨询

- 英特尔-SA-00241- 英特尔® CSME、服务器平台服务、可信执行引擎、英特尔® 主动管理技术和动态应用程序加载器 2019.2 IPU 建议

- Intel-SA-00254- 英特尔® 系统管理模式 2019.2 IPU 建议

- Intel-SA-00260- Intel® 处理器图形处理器 2019.2 IPU 建议

- Intel-SA-00270- TSX 事务异步中止咨询

- Intel-SA-00271- 电压调制技术咨询

- Intel-SA-00280- BIOS 2019.2 IPU 建议

BMC/IPMI 安全漏洞更新 2019 年 9 月 3 日

研究人员在 Supermicro BMC 的虚拟媒体功能中发现了多个安全相关问题,需要通过 BMC 固件更新来解决。

CVE-2019-16649

CVE-2019-16650

英特尔季度安全发布 (QSR) 更新 2019.1,2019 年 5 月

此更新适用于采用英特尔至强® 处理器的 X8、X9、X10 和 X11 系列产品。季度安全更新 (QSR) 将以前可能单独提供的安全更新合并在一起。

- Intel-SA-00213(CVE-2019-0089、CVE-2019-0090、CVE-2019-0086、CVE-2019-0091、CVE-2019-0092、CVE-2019-0093、CVE-2019-0094、CVE-2019-0096、CVE-2019-0097、CVE-2019-0098、CVE-2019-0099、CVE-2019-0153、CVE-2019-0170)

- INTEL-SA-00223BIOS 未受影响

- INTEL-SA-00233(CVE-2018-12126, CVE-2018-12127, CVE-2018-12130, CVE-2019-11091)

针对这些问题的 BIOS 更新现已推出。请查看以下受影响产品和必要 BIOS 更新的详细信息。

英特尔季度安全发布 (QSR) 更新 2018.4,2019 年 3 月

此更新仅适用于采用英特尔至强® 处理器的 X11 系列产品。季度安全更新 (QSR) 结合了以前可能单独提供的安全更新。

- Intel-SA-00185(CVE-2018-12188、CVE-2018-12189、CVE-2018-12190、CVE-2018-12191、CVE-2018-12192、CVE-2018-12199、CVE-2018-12198、CVE-2018-12200、CVE-2018-12187、CVE-2018-12196、CVE-2018-12185、CVE-2018-12208)

- Intel-SA-00191(CVE-2018-12201、CVE-2018-12202、CVE-2018-12203、CVE-2018-12205、CVE-2018-12204)

"剧透":关于英特尔处理器投机执行的最新研究文章

查看详情Spectre 和 Meltdown 侧通道投机执行

- 英特尔 SA-00115(CVE-2018-3639、CVE-2018-3640)

- Intel-SA-00088(CVE-2017-5715、CVE-2017-5753、CVE-2017-5754)

- 英特尔-SA-00161(CVE-2018-3615、CVE-2018-3620、CVE-2018-3646)

有关英特尔® 管理引擎 (ME)、英特尔® 服务器平台服务 (SPS) 和英特尔® 可信执行引擎 (TXE) 的英特尔安全漏洞

- Intel-SA-00086(CVE-2017-5705, CVE-2017-5708, CVE-2017-5711, CVE-2017-5712, CVE-2017-5706, CVE-2017-5709, CVE-2017-5707, CVE-2017-571000)

2017 年之前的 BIOS/BMC 固件安全更新

请参见 2017 年之前发布的 "常见漏洞和暴露的固件修复"。

Supermicro 积极与安全社区合作,以识别并加强我们产品线的安全性。请查找针对 Supermicro 固件上已发布的 CVE 的解决方案。

查看详情常见安全问题:选择类别 "安全

报告产品安全问题

如果您遇到 Supermicro 产品的安全问题,请将详细信息发送电子邮件至 secure@supermicro.com:

- 产品名称/SKU

- 关于脆弱性的详细报告

- 复制说明

- 任何相关的 CVE

请勿在明文电子邮件中包含任何敏感或机密信息 – 请使用 PGP 密钥加密您的邮件。Supermicro 产品安全团队将审核您的报告并与您联系,共同解决问题。

查看详情获取 Supermicro 的产品安全更新

立即订阅

要订阅以接收未来的 Supermicro 安全警报,请执行以下步骤:

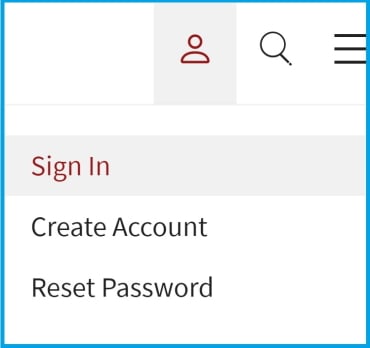

1.转到屏幕右上角,登录或创建单点登录(SSO)账户:

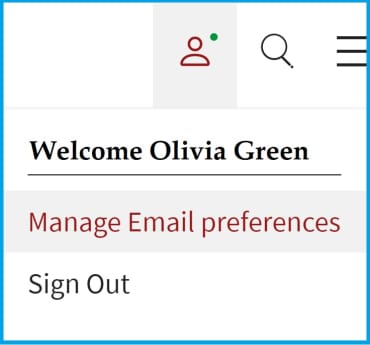

2.选择 "管理电子邮件首选项

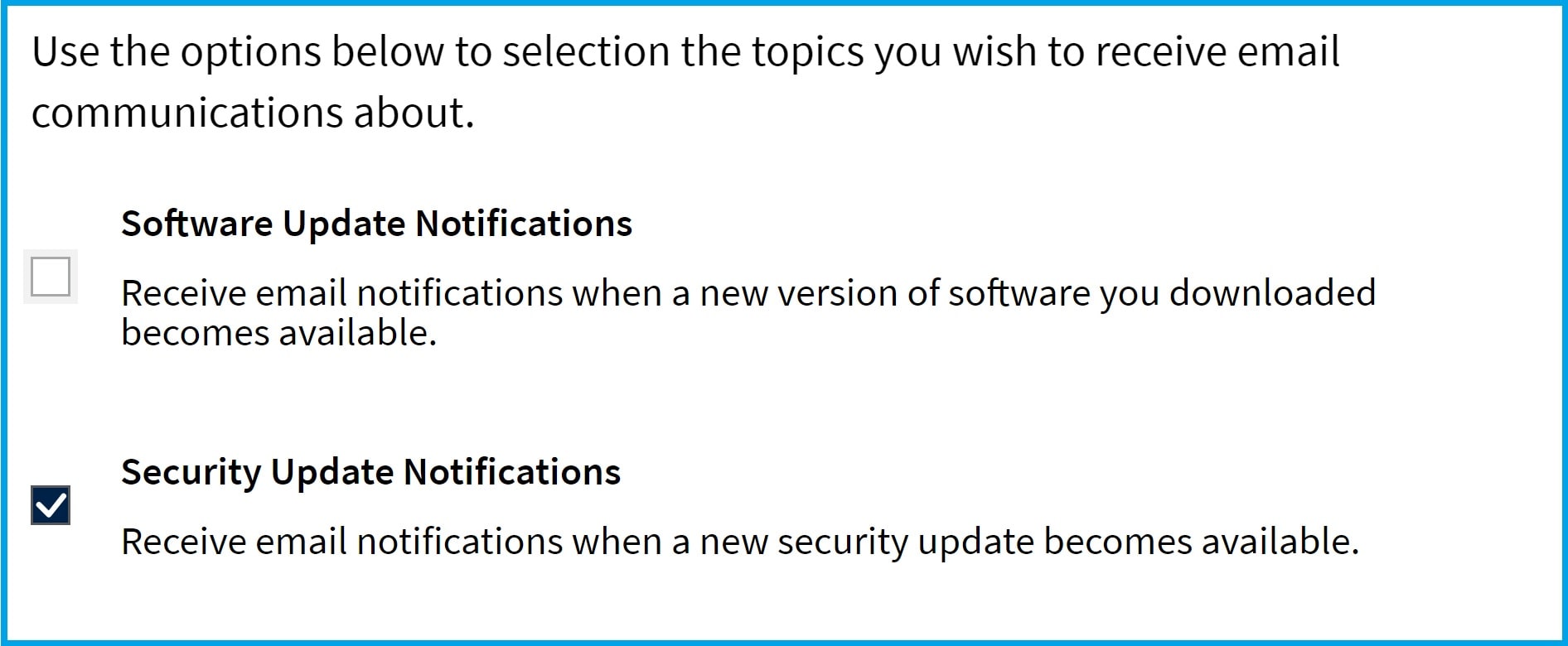

3.选中 "安全更新通知"

- 生效日期

- 最后更新

概述

在 Supermicro,我们致力于维护我们产品和服务的安全性和完整性。本产品生命周期结束 (EOL) 安全策略概述了我们如何管理已达到 EOL 状态产品的安全问题,确保透明度并帮助客户规划升级和过渡。

什么是生命终结(EOL)?

当我们正式宣布不再积极开发、维护或增强产品或服务时,该产品或服务即被视为 "EOL"。

安全支持时间表

我们知道,从传统产品过渡需要时间。为了支持我们的客户

- 对于严重(9.0 - 10.0)和高度(7.0 - 8.9)的安全问题,将在 EOL 公告日之后的三 (3) 年内继续提供支持。

- 在此期间,我们将对报告的漏洞进行评估,并可能根据严重程度和影响发布补丁或缓解措施。

- 三年期限过后,将不再提供安全更新或调查。

例外情况

超出标准三年期的延长安全支持可能需要单独协议。请联系 Supermicro 讨论相关选项。

联系我们

如对此策略有任何疑问或疑虑,请联系我们的安全团队:secure@supermicro.com