Supermicro Centerは、エンタープライズ向けコンピューティング、ストレージ、ネットワーク、およびグリーンコンピューティング技術のグローバルリーダーSupermicro、製品のセキュリティアップデートや情報の公式情報源です。当社は、セキュリティ対策の継続的な改善に努めております。

お客様のセキュリティは最優先事項です。そのため、Supermicro ストレージシステムの運用を保護するための対策を講じております。 現在のサーバーやストレージシステムは、多機能化が進む一方で、その複雑さも増しており、セキュリティ対策の必要性が高まっています。脅威の存在に対し、Supermicro ユーザーとお客様を保護するための防御メカニズムSupermicro 当社のセキュリティノウハウを業界最高水準へと高めています。Supermicro 、お客様が高いセキュリティ基準を満たす製品の導入を期待されていることをSupermicro 、そのため、当社の対応は最高レベルの保護を実現するよう設計されています。

Supermicro 、オペレーティングシステムを常に最新の状態に保ち、ファームウェアおよびすべてのソフトウェアを最新バージョンで実行するなど、セキュリティに関するベストプラクティスに従うことをSupermicro 。

ライフサイクル・サイバーセキュリティ製品保護

Supermicro 米国で独占的に製造された3つのサーバーSupermicro 。製造を米国の工場に集約することで、システムの完全性が確保されています。これらの「Made in the USA」製品は、海外からのサイバーセキュリティ侵害のリスクを低減し、世界中のお客様にご利用いただけます。このプログラムの詳細については、「Made in the USA」ソリューションページをご覧ください。

Supermicro 、サプライチェーンシステム全体においてサイバーセキュリティSupermicro 管理しており、調達や製造から運用、そして製品が自然に寿命を迎えるまで、より広範な「製造から廃棄まで」のアプローチを通じて、製品の安全性を確保しています。

SupermicroプラクティSupermicro、豊富なセキュリティ機能と特徴によって支えられた同社の製品セキュリティ要件を満たすよう設計されています。これらの機能により、Supermicro製品Supermicro業界のセキュリティ基準を満たしていることがお客様に保証されます。

最終更新日

Supermicro 、お客様のデータセンターのセキュリティを最優先事項Supermicro Supermicro 。Supermicro 、新たにリリースされた X14/H14 および X13およびH13およびR13 および X12/H12 シリーズのサーバーおよびストレージシステムです。これらの組み込み機能は、データセンター内での安全な運用を確立するための指針となります。以下のリストをご確認ください。

| カテゴリー | セキュリティ仕様 | IntelX14 | AMD H14 | IntelX13 | AMD H13 | Ampere 製品1 | IntelX12 | AMD H12 |

|---|---|---|---|---|---|---|---|---|

| ハードウェア | 信頼のシリコン・ルート | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| シャーシ侵入保護 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| トラステッド・プラットフォーム・モジュール(TPM)2.0 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| BMCTPM1 | ✔ | ✔ | ✔ | ✔ | ||||

| インテルブートガード | ✔ | ✔ | ✔ | |||||

| インテル® Guard Extensions(インテル® )1 | ✔ | ✔ | ✔ | |||||

| AMD | ✔ | ✔ | ✔ | |||||

| AMD メモリー (SME) | ✔ | ✔ | ✔ | |||||

| AMD Encrypted Virtualization (SEV) | ✔ | ✔ | ✔ | |||||

| BIOS/BMC | セキュアブート | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

| 安全なドライブ消去 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| セキュアフラッシュ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| セキュアなファームウェア・アップデート | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 暗号署名付きファームウェア | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| セキュアなRedfish API3 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| パスワードのセキュリティ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| USBダイナミックイネーブル/ディセーブル | ✔ | ✔ | ||||||

| HDDパスワード | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| BMC固有パスワード | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| 自動ファームウェアリカバリ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| アンチロールバック | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| ランタイム BMC プロテクション | ✔ | ✔ | ✔ | ✔ | ||||

| システム・ロックダウン | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| サプライチェーンのセキュリティ遠隔認証 | ✔ | ✔ | ✔ | ✔ | ||||

| ドライブキー管理(スーパーガーディアンズ) | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| IPMI 2.0ユーザーロック | ✔ | ✔ | ✔ | ✔ | ✔ | |||

| セキュリティ状態の監視 | ✔ | ✔ | ✔ | ✔ | ||||

| セキュリティ・プロトコルおよびデータ・モデル(SPDM)管理2 | ✔ | ✔ | ✔ | ✔ | ||||

| 規格 | NIST SP 800-193 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | |

| NIST SP 800-147b | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ||

| NIST SP 800-88 | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ | ✔ |

注意事項

- 一部の機能は、すべての製品に適用されるわけではありません。

- 1一部のモデルおよび構成について

- 22024年第4四半期を予定

- 3TLS v1.2 / v1.3対応。RMCP+ 暗号スイート3 / 17 対応

ベースボード管理コントローラ(BMC)は、ネットワーク接続を通じて、異なる場所にいる複数のユーザーにリモートアクセスを提供します。BMCを使用することで、システム管理者はシステムの稼働状況を監視し、コンピュータ上のイベントをリモートで管理することができます。BMCは、サーバーを一元的に制御・監視することを可能にするIPMI(Intelligent Platform Managementインタフェース)管理ユーティリティと組み合わせて使用されます。BMCには、お客様の要件に対応する幅広いセキュリティ機能が備わっています。

データセンターでBMC機能を有効にしたサーバーを管理するためのセキュリティ・ベスト・プラクティス

認証プロセスを活用した動的システム検証

システム認証を使用したハードウェアとファームウェアの変更の検出

暗号署名されたBMCファームウェア

BMC ファームウェアおよび BIOS に暗号署名するセキュリティ機能について説明します。

BMC独自のパスワードセキュリティ機能

BMC Unique Passwordのメリットについてご紹介します。

Intel Platform Update (IPU) アップデート 2026.2、2026年5月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX14 に適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01420 – 2026.2 IPU -インテル® ・ファームウェアに関するアドバイザリ

AMD 情報AMD、2026年5月

Supermicro 、AMD Process(ASP)AMD Encrypted Virtualization – Secure Nested Paging(SEV-SNP)に影響を及ぼす、AMD EPYC™ 潜在的な脆弱性、ならびにAMD Process(ASP)AMD Encrypted Virtualizationに影響を及ぼす、EPYC™ AMD EPYC™ における潜在的な脆弱性をSupermicro – セキュア・ネステッド・ペイジング(SEV-SNP)に影響を及ぼす可能性のある脆弱性について認識しております。AMD に対する緩和策をAMD 。この脆弱性は、Supermicro H12、H13 H14 を及ぼします。

- CVE-2024-36315

- CVE-2025-61971

- CVE-2025-61972

Intel Platform Update (IPU) アップデート 2026.1 第2部、2026年5月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX13 に適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01413 – 2026.1 IPU - UEFI リファレンスファームウェアに関するアドバイザリ

AMD 情報AMD、2026年4月

Supermicro 、LocateProtocolサービスの不適切な使用により、Ring 0からシステム管理モード(SMM)への権限昇格が発生し、その結果、任意のコード実行につながる可能性があるというセキュリティ上の問題をSupermicro 。AMD はこの脆弱性に対する緩和策をAMD 。この脆弱性は、H12、H13、H14 を及ぼします。

- CVE-2025-54502

AMD 情報AMD、2026年4月

Supermicro 、特権を持つ攻撃者がメモリー (MMIO)のルーティング設定レジスタを改変し、メモリー 損なう可能性があるというセキュリティ上の問題をSupermicro 。AMD 脆弱性に対する緩和策をAMD 。この脆弱性は、H12、H13、H14 を及ぼします。

- CVE-2025-54510

AMD 情報AMD、2026年4月

Supermicro 、内部セキュリティ監査において、悪意のあるハイパーバイザーがIOMMUに対し、Secure Encrypted Virtualization-Secure Nested Paging(SEV-SNP)メモリー書き込みを指示させる可能性のある脆弱性が発見されたというセキュリティ問題をSupermicro 。AMD はこの脆弱性に対する緩和策をAMD 。この脆弱性は、H12、H13、H14 BIOSに影響を及ぼします。

- CVE-2023-20585

Intel Platform Update (IPU) アップデート 2025.3 第2部、2026年3月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13、X14 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01234 – 2025.3 IPU - UEFI リファレンス・ファームウェアに関するアドバイザリ

AMD 情報AMD、2026年2月

Supermicro 、ゲスト仮想マシン(VM)がホストシステムのクラッシュを引き起こす可能性があるというセキュリティ上の問題をSupermicro 。AMD 脆弱性に対する緩和策をAMD 。この脆弱性は、H11、H12、H13、H14 を及ぼします。

- CVE-2023-31364

インテル プラットフォーム アップデート (IPU) アップデート 2026.1、2026年2月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13、X14 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01314 – 2025.4 IPU -インテル® モジュールに関するアドバイザリ

- INTEL-SA-01315 – 2026.1 IPU -インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-01396 – 2026.1 IPU -インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-01397 – 2026.1 IPU -インテル® Domain Extensions (インテル® ) モジュールに関するアドバイザリ

AMD 情報AMD、2026年2月

Supermicro 、社内の監査および第三者による監査の過程で発見された、EPYC™ 潜在的な脆弱性についてSupermicro 。この脆弱性は、メモリー (IOMMU)、AMD Encrypted Virtualization – Secure Nested Paging(SEV-SNP)、およびその他のプラットフォームコンポーネントに影響を及ぼすものです。この脆弱性は、H11、H12、H13、H14 を及ぼします。

- CVE-2025-52533、CVE-2025-29950、CVE-2024-36355、CVE-2025-29939、CVE-2025-0012、CVE-2025-52536、CVE-2024-21961、 CVE-2025-29948、CVE-2024-21953、CVE-2025-29952、CVE-2025-52534、CVE-2025-54514、CVE-2025-48517、 CVE-2025-0031、CVE-2024-36310、CVE-2025-29946、CVE-2025-48514、CVE-2025-0029、CVE-2025-48509

Microsoft Boot CA 2011 のサポート終了:2023年版証明書への移行

Microsoft「Secure Boot CA 2011」証明書は2026年6月に失効します。その後、これらの証明書のみに依存しているデバイスでは、Windows Secure Bootコンポーネントに対するセキュリティ更新プログラムの提供が停止され、ブートキットの脆弱性リスクが高まります。Microsoft 2023年版の新しい証明書へのMicrosoft 、Supermicro 対応するBIOSアップデートSupermicro 。ユーザーはセキュアブートを有効にしたままにし、最新のBIOS/ファームウェアをインストールし、すべての更新プログラムを適用する必要があります。ただし、サポート対象のデバイスでは移行が自動的に行われるため、ほとんどのシステムでは直ちに対応する必要はありません。

詳細を見るSupermicro ファームウェアの脆弱性、2026年1月

Supermicro 、いくつかのセキュリティ上の問題が発見されました。これらの問題は、Supermicro を及ぼします。

- CVE-2025-12006

- CVE-2025-12007

AMD 情報AMD、2026年1月

Supermicro 、「Stale RLB Entry」というセキュリティ問題についてSupermicro 。この問題により、Secure Nested Paging(SNP)が有効な仮想中央処理装置(vCPU)が、他の仮想マシン(VM)のTLBエントリを再利用し、データの整合性が損なわれる可能性があります。AMD 脆弱性に対する緩和策をAMD 。この脆弱性は、H14 を及ぼします。

- CVE-2025-29943

Supermicro ファームウェアの脆弱性、2025年11月

supermicro 、4つのセキュリティ上の問題が発見されました。これらの問題はSupermicro を及ぼす可能性があります。

- CVE-2025-7623

- CVE-2025-8076

- CVE-2025-8404

- CVE-2025-8727

AMD 情報AMD、2025年11月

Supermicro 、「Stale RLB Entry」というセキュリティ問題についてSupermicro この問題により、Secure Nested Paging(SNP)が有効な仮想中央処理装置(vCPU)が、他の仮想マシン(VM)のTLBエントリを再利用し、データの整合性が損なわれる可能性があります。AMD 脆弱性に対する緩和策をAMD 。この脆弱性は、H12、H13、H14 を及ぼします。

- CVE-2025-29934

Supermicro ファームウェアの脆弱性、2025年10月

Supermicro 、いくつかのセキュリティ上の問題が発見されました。これらの問題はSupermicro を及ぼします。

- CVE-2025-7704

AMD 情報AMD、2025年10月

Supermicro 、RDSEED命令がランダム性とは一致しない頻度で「0」を返す一方で、誤って成功(CF=1)を通知し、その結果、失敗が成功と誤って分類される可能性があるというセキュリティ上の問題をSupermicro 。AMD はこの脆弱性に対する緩和策をAMD 。この脆弱性は、H14 を及ぼします。

- CVE-2025-62626

AMD 情報AMD、2025年10月

Supermicro 、悪意のあるハイパーバイザーがSecure Nested Paging(SNP)の初期化中にリバースマップテーブル(RMP)を破損させる可能性のあるセキュリティ上の問題をSupermicro 。この問題は、AMD EPYC™ 、第4世代、および第5世代プロセッサに影響を及ぼします。この脆弱性は、Supermicro H12、H13、H14 を及ぼします。

- CVE-2025-0033

Supermicro ファームウェアの脆弱性、2025年9月

Supermicro 、いくつかのセキュリティ上の問題が発見されました。これらの問題は、Supermicro を及ぼします。

- CVE-2025-7937

- CVE-2025-6198

インテル・プラットフォーム・アップデート(IPU)2025.2 パート2、2025年8月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13、X14 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01245– 2025.2 IPU -インテル® モジュールに関するアドバイザリ

- INTEL-SA-01249– 2025.2 IPU -インテル® ストリーム キャッシュに関するアドバイザリ

インテル・プラットフォーム・アップデート(IPU)2025.3、2025年8月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13、X14 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01280– 2025.3 IPU -インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-01312– 2025.3 IPU -インテル® モジュールに関するアドバイザリ

- INTEL-SA-01313– 2025.3 IPU -インテル® Xeon® ファームウェアに関するアドバイザリ

AMD 脆弱性、2025年8月

このアップデートは、第1世代/

- AMD–AMD 脆弱性 – 2025年8月

- AMD–AMD 脆弱性 – 2025年2月

AMD 情報AMD、2025年7月

Supermicro 、AMD トランジェント実行のセキュリティ脆弱性をSupermicro 。AMD 、Microsoft®による「Enter, Exit, Page Fault, Leak: Testing Isolation Boundaries for Microarchitectural Leaks」と題された報告書を調査する中で、いくつかのサイドチャネル攻撃AMD 。

- CVE-2024-36348

- CVE-2024-36349

- CVE-2024-36350

- CVE-2024-36357

2025.1 IPU -インテル® ・アドバイザリー、INTEL-TA-01209、2025年6月

Supermicro 、ローカルOS経由でユーザー認証を行った技術的知識のないユーザーが、インテル® ファームウェア内のインテル® インテル® インテル® ファームウェアにおける範囲外読み取りを悪用し、サービス拒否(DoS)攻撃を行うことで、可用性への影響(高)が生じる可能性のあるセキュリティの脆弱性をSupermicro 。

- CVE-2025-2884

AMD 情報AMD、2025年6月

Supermicro 、権限を持つ攻撃者がx86アーキテクチャからCrypto Co-Processor(CCP)レジスタにアクセスできる可能性があるセキュリティ上の脆弱性をSupermicro 。この問題は、AMD EPYC™ 、第2世代、および第3世代プロセッサ、ならびにH12 を及ぼします。

- CVE-2023-20599

インテル・プラットフォーム・アップデート(IPU)2025.2、2025年5月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13、X14 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01244– 2025.2 IPU -インテル® アドバイザリ

- INTEL-SA-01247– 2025.2 IPU -インテル® 予測機能に関するアドバイザリ

2025.1 IPU -インテル® ・アドバイザリー、INTEL-TA-01153、2025年5月

プロセッサのイベントや予測により、誤った演算(または正しい演算であっても誤ったデータを用いたもの)が一時的に実行され、その結果、隠れチャネルを通じてデータが漏洩する可能性があります。間接分岐予測は、強化されたIBRSプロパティや間接分岐予測バリアによって完全に制限されない場合があります。この更新情報は、Xeon® X11、X12、X13 適用されます。

この脆弱性は、H13 Supermicro を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公表や悪用事例については、現Supermicro 。

- INTEL-SA-01153 – 2025.1 IPU -インテル® アドバイザリ

AMI セキュリティ勧告 AMI-SA-2025003, 2025年3月

Supermicro 、AMIのセキュリティアドバイザリ「AMI-SA202503」で報告されているBIOSファームウェアの潜在的な脆弱性をSupermicro 。Aptio® Vには、攻撃者がローカルな手段を用いて「Time-of-check Time-of-use(TOCTOU)」レースコンディションを引き起こす可能性のあるBIOSの脆弱性が含まれています。この脆弱性が悪用されると、任意のコードが実行される恐れがあります。

この脆弱性は、H13 Supermicro を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公表や悪用事例については、現Supermicro 。

- CVE-2024-54084

AMD 情報AMD、2025年3月

Supermicro 、Google®が報告した「AMD 署名検証の脆弱性」と呼ばれるセキュリティ問題についてSupermicro 。これは署名検証アルゴリズムの欠陥に起因するものであり、この脆弱性を悪用することで、管理者権限を持つ攻撃者が任意のCPUマイクロコードパッチをロードできる可能性があります。

- CVE-2024-36347

インテル・プラットフォーム・アップデート(IPU)2025.1、2025年2月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01139- 2025.1 IPU - UEFI ファームウェアに関する勧告

- INTEL-SA-01152– 2025.1 IPU -インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-01213– 2025.1 IPU -インテル® アドバイザリ

- INTEL-SA-01228– 2025.1 IPU - 第13世代および第14世代インテル® プロセッサーに関するアドバイザリー

AMD 脆弱性、2025年2月

このアップデートは、第1世代/

- AMD–AMD 脆弱性 – 2025年2月

- AMD–AMD 脆弱性 – 2025年2月

AMD 情報AMD、2025年2月

Supermicro 、Eclypsiumが報告した、複数のAMD でサポートされているAmdPlatformRasSspSmm UEFIモジュールにおけるシステム管理モード(SMM)コールアウトの脆弱性についてSupermicro 。この問題は、AMD EPYC™ 世代プロセッサおよびH12 製品に影響を及ぼします。

- CVE-2024-21924

AMD 情報AMD、2025年2月

Supermicro 、Quarkslabより報告された、複数のAMD サポートされているAmdPspP2CmboxV2およびAmdCpmDisplayFeatureSMM UEFIモジュールにおける2つのセキュリティ脆弱性をSupermicro 。これらの脆弱性により、攻撃者がSMM(システム管理モード)内でコードを実行できる可能性があります。この問題は、AMD EPYC™ 、第2世代、第3世代、および第4世代プロセッサ、H11、H12、H13 を及ぼします。

- CVE-2024-0179

- CVE-2024-21925

AMD 情報AMD、2025年2月

Supermicro 、Power Management Firmware(PMFW)AMD Management Unit(SMU)に存在するセキュリティ上の脆弱性をSupermicro 。この問題は、AMD H13 H13DSG-OM製品に影響を及ぼします。

- CVE-2024-21927

- CVE-2024-21935

- CVE-2024-21936

AMD 情報AMD、2025年2月

Supermicro 、Power Management Firmware(PMFW)AMD Management Unit(SMU)に存在するセキュリティ上の脆弱性をSupermicro 。この問題は、AMD H13 H13DSG-OM製品に影響を及ぼします。

- CVE-2024-21971

- CVE-2023-20508

AMD 情報AMD、2025年2月

Supermicro 、Google®が報告したセキュリティの脆弱性についてSupermicro 。この脆弱性により、管理者権限を持つ攻撃者が署名検証アルゴリズムの弱点を悪用し、任意のCPUマイクロコードパッチをロードすることが可能となり、その結果、機密性の高いゲストに対するSEVベースの保護機能が失われる恐れがあります。

- CVE-2024-56161

Supermicro IPMI ファームウェアの脆弱性、2025年1月

Supermicro 、いくつかのセキュリティ上の問題が発見されました。これらの問題は、Supermicro を及ぼします。

- CVE-2024-10237

- CVE-2024-10238

- CVE-2024-10239

AMD 情報AMD、2024年12月

Supermicro 、シリアル・プレゼンス・ディテクト(SPD)メタデータを改ざんすることで、接続されたメモリー 実際よりも大きく見せかけ、その結果、メモリー が発生する可能性があるというセキュリティ上の問題をSupermicro この問題は、AMD EPYC™ プロセッサを搭載したマザーボードに影響を及ぼします。また、この脆弱性は、Supermicro H13 を及ぼします。

- CVE-2024-21944

Supermicro IPMIファームウェアの脆弱性「Terrapin」、2024年10月

Supermicro セキュリティ上の問題が発見されました。「Terrapin」と呼ばれるこの脆弱性により、攻撃者はセキュアな署名アルゴリズムをダウングレードしたり、特定のセキュリティ対策を無効にしたりすることが可能になります。Terrapin攻撃を実行するには、中間者攻撃を行う攻撃者の介入が必要です。

- CVE-2023-48795

BIOSの脆弱性、2024年9月

Supermicro 、BIOSファームウェアに2つの潜在的な脆弱性が存在することをSupermicro これらの脆弱性により、攻撃者がSMRAMへの書き込みを行い、RIP/EIPを乗っ取る可能性がございます。これらは、DenvertonプラットフォームのSupermicro を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公表や悪用事例はSupermicro 。

- CVE-2020-8738

- CVE-2024-44075

インテル・プラットフォーム・アップデート(IPU)2024.3、2024年8月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-01038– 2024.2 IPU -インテル® Ultra のストリーム・キャッシュに関するアドバイザリ

- INTEL-SA-01046– 2024.2 IPU -インテル® ストリーム キャッシュに関するアドバイザリ

- INTEL-SA-00999– 2024.3 IPU -インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-01083- 2024.3 IPU - SMI 転送モニタに関するアドバイザリ

- INTEL-SA-01100– 2024.3 IPU -インテル® Xeon® アドバイザリ

- INTEL-SA-01118– 2024.3 IPU - 第3世代インテル® Xeon® ・プロセッサーに関するアドバイザリー

- INTEL-SA-01103– 2024.3 IPU -インテル® RAPLインタフェース

AMD 脆弱性、2024年8月

このアップデートは、第1世代、第2世代、第3世代、EPYC™ H11、H12 H13 に適用されます。また、このアップデートは、Ryzen™ Threadripper™ プロセッサーを搭載したM11、M12、H13 適用されます。各種プラットフォームコンポーネントに潜在的な脆弱性が発見されましたが、AMD EPYC™ AMD AGESA™ PI パッケージにおいて修正されています。

- AMD–AMD 脆弱性 – 2024年8月

- AMD–AMD 脆弱性 – 2024年8月

AMD 情報AMD、2024年8月

Supermicro 、SMMロックが有効になっている場合でも、root権限を持つ攻撃者がシステム管理モード(SMM)の設定を変更できるというセキュリティ上の脆弱性をSupermicro 。この問題は、AMD EPYC™ 、第2世代、第3世代、および第4世代プロセッサ、H11、H12、H13 に影響を及ぼします。

- CVE-2023-31315

AMD 情報AMD、2024年8月

Supermicro 、悪意のあるハイパーバイザーが、Secure Encrypted Virtualization–Secure Nested Paging(SEV-SNP)メモリー ゲストVMメモリー 廃止された後、メモリー 復号化できる可能性があるというセキュリティ上の問題をSupermicro 。この問題は、AMD EPYC™ プロセッサメモリー マザーボードに影響を及ぼします。この脆弱性は、Supermicro H13 に影響を及ぼします。

- CVE-2023-31355

- CVE-2024-21978

- CVE-2024-21980

PKFAIL:Supermicro ファームウェアの脆弱性、2024年7月

Supermicro 、「PKFAIL」として知られるセキュリティ上の脆弱性をSupermicro 。この新たな脆弱性により、悪意のある攻撃者がオペレーティングシステムから、ファームウェアレベルでの高度な脅威を仕掛ける可能性がありました。Supermicro 、BIOSの「信頼の基盤(Root of Trust)」となるプラットフォームキー(PK)にセキュリティ上の問題があることが判明しました。これらの不適切なキーはAmerican Megatrends International(AMI)によって生成されたものであり、Supermicro提供されていたSupermicro。

詳細を見るOpenSSH "regreSSHion" 脆弱性、2024年7月

一部のSupermicro BMCファームウェアにおいて、OpenSSHの重大なシグナルハンドラ競合状態に関連するセキュリティ脆弱性(通称「regreSSHion」)が発見されました。この脆弱性により、root権限での認証不要なリモートコード実行(RCE)が発生する可能性があります。

- CVE-2024-6387

BIOSの脆弱性、2024年7月

Supermicro 、BIOSファームウェアに潜在的な脆弱性が存在することをSupermicro 。これらの脆弱性は、X11 を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公表や悪用事例については、現Supermicro 。

- CVE-2024-36432

- CVE-2024-36433

- CVE-2024-36434

Supermicro IPMI ファームウェアの脆弱性、2024年7月

Supermicro 、セキュリティ上の問題が発見されました。この問題は、同社のBMCのWebサーバーコンポーネントに影響を及ぼします。Supermicro 潜在的なSupermicro 、入力値のチェックが行われていないことに起因する、ファームウェアの「GetValue」関数におけるバッファオーバーフローが原因である可能性があります。

- CVE-2024-36435

AMD 情報AMD、2024年6月

Supermicro 、AMD 潜在的な脆弱性があることをSupermicro 。この問題は、AMD EPYC™ 、第2世代、および第3世代プロセッサを搭載したマザーボードに影響を及ぼします。この脆弱性は、H12 に影響を及ぼします。

- CVE-2022-23829

AMD 情報AMD、2024年5月

Supermicro 、サーバーおよびクライアント向けデスクトップAMD (Drive Execution Environment)ドライバーにメモリー についてSupermicro 。この脆弱性により、特権を持つユーザーが機密情報を入手できる可能性があります。この問題は、AMD EPYC™ プロセッサーおよびマザーボードに影響を及ぼします。また、Supermicro H12 BIH12 にも影響を及ぼします。

- CVE-2023-20594

- CVE-2023-20597

インテル・プラットフォーム・アップデート(IPU)2024.2、2024年5月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX13 に適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティアップデートをまとめて提供します。

- INTEL-SA-01036– 2024.2 IPU -インテル® モジュール ソフトウェア アドバイザリ

- INTEL-SA-01051– 2024.2 IPU -インテル® アドバイザリ

- INTEL-SA-01052– 2024.2 IPU -インテル® Ultra アドバイザリ

Supermicro ファームウェアの脆弱性、2024年4月

Supermicro 、いくつかのセキュリティ上の脆弱性が発見されました。これらの問題(クロスサイトスクリプティングおよびコマンドインジェクション)は、Supermicro IPMI(Web UI)のWebサーバーコンポーネントに影響を及ぼす可能性があります。これらの潜在的な脆弱性を軽減するため、更新されたBMCファームウェアが作成されました。

- SMC-2024010010(CVE:CVE-2024-36430)

- SMC-2024010011(CVE:CVE-2024-36431)

- SMC-2024010012(CVE:CVE-2023-33413)

インテル® プラットフォーム・アップデート (IPU) 2024.1 および INTEL-TA-00986、2024 年 3 月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00898– 2024.1 IPU -インテル® プロセッサーに関するアドバイザリ

- INTEL-SA-00923– 2024.1 IPU -インテル® ・ソフトウェアおよびSPSに関するアドバイザリ

- INTEL-SA-00929- 2024.1 IPU - BIOS アドバイザリ

- INTEL-SA-00950– 2024.1 IPU OOB -インテル® アドバイザリ

- INTEL-SA-00960– 2024.1 IPU -インテル® Xeon® アドバイザリ

- INTEL-SA-00972– 2024.1 IPU -インテル® バスロックに関するアドバイザリ

- INTEL-SA-00982– 2024.1 IPU -インテル® 戻り予測に関するアドバイザリ

- INTEL-SA-00986– 第4世代インテル® Xeon® に関するアドバイザリー

- INTEL-SA-01045– 2024.1 IPU OOB -インテル® Xeon® プロセッサーに関するアドバイザリ

AMD 情報AMD、2024年2月

Supermicro 、AMD についてSupermicro 。この問題は、AMD AMD EPYC™ 、EPYC™ 、EPYC™ 、および第4世代プロセッサに影響を及ぼします。この脆弱性は、Supermicro H11、H12 H13 を及ぼします。

- CVE-2023-20576

- CVE-2023-20577

- CVE-2023-20579

- CVE-2023-20587

AMD 情報AMD、2024年2月

Supermicro 、SEV-SNPファームウェアの脆弱性についてSupermicro 。この問題は、AMD EPYC™ 世代プロセッサに影響を及ぼします。この脆弱性は、Supermicro H13 を及ぼします。

- CVE-2023-31346

- CVE-2023-31347

PixieFAILの脆弱性、2024年1月

Supermicro 、BIOSファームウェアに「PixieFAIL」と呼ばれる潜在的な脆弱性が存在することをSupermicro 。UEFIのオープンソース実装であるTianocore EDKIIのTCP/IPスタック(NetworkPkg)において、複数の脆弱性が発見されました。これらの9つの脆弱性は、ネットワーク経由で悪用された場合、リモートコード実行、DoS攻撃、DNSキャッシュポイズニング、および/または機密情報の漏洩につながる可能性があります。 PixieFAILは、X11、X12、H11、H12、H13 Supermicro を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公的な発表や悪用事例については、Supermicro 把握Supermicro 。

- CVE-2023-45229

- CVE-2023-45230

- CVE-2023-45231

- CVE-2023-45232

- CVE-2023-45233

- CVE-2023-45234

- CVE-2023-45235

- CVE-2023-45236

- CVE-2023-45237

ロゴFAILの脆弱性、2023年12月

Supermicro 、BIOSファームウェアに「LogoFAIL」と呼ばれる潜在的な脆弱性が存在することを認識Supermicro 。 BIOSで使用されている画像パーサーライブラリにおける不適切な入力検証により、特権を持つユーザーがローカルアクセスを通じて権限昇格を行う可能性が生じる恐れがあります。LogoFAILは、X11、X12、X13、H11、M12、Supermicro R12製品におけるSupermicro を及ぼします。Supermicro 、本アドバイザリに記載されているこれらの脆弱性に関する公表や悪用事例についてはSupermicro 。

- CVE-2023-39538

- CVE-2023-39539

Supermicro IPMI ファームウェアの脆弱性、2023年12月

- CVE-2023-33411: IPMI BMC SSDP/UPnP ウェブサーバディレクトリトラバーサルおよび iKVM アクセスによる BIOS 再起動許可

- CVE-2023-33412: IPMI BMC 管理用 Webインタフェース /USB リモートコマンド実行の脆弱性

- CVE-2023-33413: IPMI BMC デバイスはハードコードされた設定ファイル暗号化キーを使用しており、攻撃者は悪意のある設定ファイルパッケージを作成してアップロードし、リモートでコマンドを実行することができます。

AMD 情報AMD

Supermicro 、AMD 脆弱性をSupermicro 。この問題は、AMD EPYC™ (SEVおよびSEV-ES)、AMD EPYC™ (SEVおよびSEV-ES)、AMD EPYC™ (SEV、SEV-ES、SEV-SNP)に影響を及ぼします。 この脆弱性は、H12 を及ぼします。

- CVE-2023-20592

インテル® プラットフォーム・アップデート (IPU) 2023.4 および INTEL-SA-00950 (2023年11月)

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00924- 2023.4 IPU - BIOS アドバイザリ

- INTEL-SA-00950–インテル® アドバイザリ

AMD 脆弱性、2023年11月

このアップデートは、第1世代/

- AMD-AMD 脆弱性 – 2023年11月

- AMD-AMD 脆弱性 – 2023年11月

Supermicro IPMIファームウェアの脆弱性

Supermicro 、いくつかのセキュリティ上の脆弱性が発見されました。これらの問題(クロスサイトスクリプティングおよびコマンドインジェクション)は、Supermicro IPMI(Web UI)のWebサーバーコンポーネントに影響を及ぼす可能性があります。これらの潜在的な脆弱性を軽減するため、更新されたBMCファームウェアが作成されました。

- CVE-2023-40289

- CVE-2023-40284

- CVE-2023-40287

- CVE-2023-40288

- CVE-2023-40290

- CVE-2023-40285

- CVE-2023-40286

スタックオーバーフローによる変数の変更

Supermicro 潜在的な脆弱性が発見されました。攻撃者は、変数をSupermicro この脆弱性を悪用し、制御フローを乗っ取る可能性があります。これにより、カーネルレベルの権限を持つ攻撃者は権限を昇格させ、任意のコードを実行する恐れがあります。

- CVE-2023-34853

AMD 情報AMD

Supermicro 、「INCEPTION」としても知られるReturn Address Predictorの問題をSupermicro 。この問題は、AMD EPYC™ および第4世代プロセッサに影響を及ぼします。この脆弱性は、Supermicro H12 H13 を及ぼします。

- CVE-2023-20569

インテル・プラットフォーム・アップデート(IPU)2023.3、2023年8月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00783– 2023.2 IPU –インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-00813- 2023.2 IPU - BIOS アドバイザリ

- INTEL-SA-00828– 2023.2 IPU –インテル® アドバイザリ

- INTEL-SA-00836– 2023.2 IPU –インテル® Xeon® スケーラブル・プロセッサー

- INTEL-SA-00837– 2023.2 IPU –インテル® Xeon® アドバイザリ

AMD 情報AMD

Supermicro 、「Zenbleed」としても知られるプロセス間情報漏洩の問題をSupermicro 。この問題は、AMD EPYC™ (AMD 2」プロセッサとも呼ばれます)に影響を及ぼします。この脆弱性はH11 H12 を及ぼします。

- CVE-2023-20593

SMTP通知におけるシェルインジェクション

supermicro 存在する脆弱性は、SMTP通知の設定に影響を与える可能性があります。この脆弱性により、認証されていない悪意のある攻撃者が、アラート設定の件名などのユーザー入力を制御できるようになり、その結果、コードが任意に実行される恐れがあります。

- CVE-2023-35861

サービス・ロケーション・プロトコルSLPにおける反射型サービス拒否(DoS)増幅脆弱性

Service Location Protocol (SLP) は、認証されていないリモートの攻撃者が任意のサービスを登録することを可能にします。これにより、攻撃者はなりすましの UDP トラフィックを使用して、大幅な増幅率でサービス拒否 (DoS) 攻撃を行うことができます。

- CVE-2023-29552

メディア情報Intel BootGuard OEM 秘密鍵が漏洩した可能性、2023 年 5 月

Supermicro 秘密鍵のSupermicro および使用方法に関する分析の結果、Supermicro 影響がないことが確認されました。

インテル・プラットフォーム・アップデート(IPU)2023.2、2023年5月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00807- 2023.2 IPU - BIOS アドバイザリ

AMD 脆弱性、2023年5月

このアップデートは、第1世代、第2世代、第3世代、EPYC™ を搭載したH11、H12 H13 に適用されます。また、このアップデートは、Ryzen™ Threadripper™プロセッサーを搭載したM12ファミリーの製品にも適用されます。各種プラットフォームコンポーネントに潜在的な脆弱性が発見されましたが、EPYC™ AMD PIパッケージにおいて、これらは修正されています。

- AMD-AMD 脆弱性 – 2023年5月

- AMD-AMD 脆弱性 – 2023年5月

スーパードクター5 アドバイザリー、2023年3月

研究者らは、Supermicro (SD5)に脆弱性を発見しました。この脆弱性により、インタフェース された任意のユーザーが、SuperDoctor5(SD5)がインストールされているシステム上で任意のコマンドをリモートでインタフェース 可能性があります。

- CVE-2023-26795

インテル・プラットフォーム・アップデート(IPU)2023.1、2023年2月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11、X12、X13 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00700– 2023.1 IPU –インテル® およびインテル® Xeon® スケーラブル・プロセッサー

- INTEL-SA-00717- 2023.1 IPU - BIOS アドバイザリ

- INTEL-SA-00718– 2023.1 IPU –インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-00730– 2023.1 IPU – 第3世代インテル® Xeon® スケーラブル・プロセッサー

- INTEL-SA-00738– 2023.1 IPU –インテル® Xeon® アドバイザリ

- INTEL-SA-00767– 2023.1 IPU –インテル® アドバイザリ

電圧レギュレータ・モジュール(VRM)と集積回路間(I²C)の過電圧/低電圧化、2023年1月

研究者らは、ボード管理コントローラ(BMC)に脆弱性を発見しました。この脆弱性により、電圧がCPUの指定された動作範囲外となる可能性があり、その結果、通常の演算処理に影響を及ぼす恐れがあります。

- CVE-2022-43309

AMD 脆弱性、2023年1月

このアップデートは、第1世代、第2世代、第3世代、EPYC™ を搭載したH12 製品に適用されます。また、このアップデートは、Ryzen™ Threadripper™プロセッサーを搭載したM12ファミリーの製品にも適用されます。各種プラットフォームコンポーネントに潜在的な脆弱性が発見されましたが、EPYC™ AMD PIパッケージにおいて、これらは修正されています。

- AMD-AMD 脆弱性 – 2023年1月

- AMD-AMD 脆弱性 – 2023年1月

インテル・プラットフォーム・アップデート(IPU)2022.3、2022年11月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11 およびX12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00610- 2022.3 IPU –インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-00668- 2022.2 IPU - BIOS アドバイザリ

OpenSSLアドバイザリー、2022年11月

OpenSSL バージョン 3.x から 3.0.6 までのバージョンには、システムのクラッシュや予期しない動作を引き起こす可能性のある、深刻度の高いセキュリティ上の脆弱性が確認されています。Supermicro 、この OpenSSL の脆弱性の影響を受けません。

- CVE-2022-3786

- CVE-2022-3602

Microsoft Windows 、2022年8月

研究者らは、Microsoftサードパーティ製ブートローダーに、x64 UEFIセキュアブートを使用するすべてのコンピュータシステムに影響を及ぼす可能性のある複数の脆弱性を特定しました。

- CVE-2022-34301

- CVE-2022-34302

- CVE-2022-34303

インテル・プラットフォーム・アップデート(IPU)2022.2、2022年8月

このアップデートは、IntelXeon® Intel プロセッサーを搭載したX11 およびX12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00657- 2022.2 IPU –インテル® アドバイザリ

- INTEL-SA-00669- 2022.2 IPU –インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-00686- 2022.2 IPU - BIOS アドバイザリ

インテル・プラットフォーム・アップデート(IPU Update)2022.1、2022年6月

このアップデートは、IntelXeon® Intel プロセッサーを搭載した X10、X11、X12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00601- 2022.1 IPU - BIOS アドバイザリ

- INTEL-SA-00613- 2022.1 IPU –インテル® Guard およびインテル® に関するアドバイザリ

- INTEL-SA-00614- 2022.1 IPU –インテル® アドバイザリ

- INTEL-SA-00615- 2022.1 IPU –インテル® MMIO データ古化に関するアドバイザリ

- INTEL-SA-00616- 2022.1 IPU –インテル® Xeon

- INTEL-SA-00617- 2022.1 IPU –インテル® アドバイザリ

AMD 脆弱性、2022年5月

このアップデートは、第1世代、第2世代、EPYC™ を搭載したH12 製品に適用されます。また、このアップデートは、Ryzen™ Threadripper™プロセッサーを搭載したM12ファミリーの製品にも適用されます。各種プラットフォームコンポーネントに潜在的な脆弱性が発見されましたが、EPYC™ AMD AGESA™ PIパッケージにおいて修正されています。

- AMD-AMD 脆弱性 – 2022年5月

- AMD-AMD 脆弱性 – 2022年5月

インテル・プラットフォーム・アップデート(IPU)2021.2、2022年2月

このアップデートは、IntelXeon® Intel プロセッサーを搭載した X10、X11、X12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00470- 2021.2 IPU –インテル® ・ファームウェアに関するアドバイザリ

- INTEL-SA-00527- 2021.2 IPU - BIOS アドバイザリ

- INTEL-SA-00532- 2021.2 IPU –インテル® のブレークポイント制御フローに関するアドバイザリ

- INTEL-SA-00561- 2021.2 IPU –インテル® アドバイザリ

- INTEL-SA-00589- 2021.2 IPU - インテル® Atom® プロセッサーに関するアドバイザリー

Apache Log4jの脆弱性に対するSupermicro対応

Supermicro 業界全体と連携し、高優先度のCVE-2021-44228(Apache Log4j 2)の問題(「Log4Shell」とも呼ばれます)、CVE-2021-45046(Apache Log4j 2)の問題、およびCVE-2021-45105(Apache Log4j 2)の問題により生じるリスクを軽減するため、業界と連携してSupermicro 。また、Supermicro 、Apache Log4j 1.2に関するCVE-2021-4104および CVE-2019-17571の問題についても認識Supermicro 。

Supermicro ほとんどSupermicro 、これら5つの脆弱性の影響を受けません。影響を受けるアプリケーションは、Supermicro Manager(SPM)のみです。この問題は、近日中にリリース予定Supermicro Manager(SPM)の新バージョンで修正されます。SPMには、Log4jバージョン2.17.0が搭載されます。

Log4j 2

- CVE-2021-44228

- CVE-2021-45046

- CVE-2021-45105

Log4j 1.2

- CVE-2019-17571

- CVE-2021-4104

インテル・プラットフォーム・アップデート(IPU)2021.2、2021年11月

このアップデートは、IntelXeon® Intel プロセッサーを搭載した X10、X11、X12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00528- 2021年2月 IPU –インテル® プロセッサーに関するアドバイザリ

- INTEL-SA-00562- 2021.1 IPU - BIOS 参照コードに関するアドバイザリ

AMD 脆弱性、2021年11月

このアップデートは、第1世代、第2世代、AMD EPYC™ を搭載H12 製品に適用されます。各種プラットフォームコンポーネントに潜在的な脆弱性が発見されましたが、AMD EPYC™ PIパッケージにおいて修正されています。

- AMD-AMD 脆弱性 – 2021年11月

インテル セキュリティ アドバイザリ Intel-SA-00525(2021 年 7 月

- INTEL-SA-00525- インテル BSSA (BIOS 共有 SW アーキテクチャ) DFT アドバイザリ

セキュリティアドバイザリ「Intel-SA-00525」は、Supermicro 影響しません。

詳細を見るインテル・プラットフォーム・アップデート(IPU)2021.1、2021年6月

このアップデートは、IntelXeon® Intel プロセッサーを搭載した X10、X11、X12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00442- 2021.1 IPU - Intel VT-d アドバイザリ

- INTEL-SA-00459- 2021.1 IPU - Intel-CSME-SPS-TXE-DAL-AMT-Advisory

- INTEL-SA-00463- 2021.1 IPU - BIOS アドバイザリ

- INTEL-SA-00464- 2021.1 IPU - インテル プロセッサーに関するアドバイザリー

- INTEL-SA-00465- 2021.1 IPU - インテル プロセッサー アドバイザリ

Trickbootの脆弱性に対するSupermicro対応(2021年3月)

Supermicro 一部のX10 UPマザーボードでのみ確認されているTrickbootの問題を把握Supermicro 。Supermicro 、この脆弱性に対する対策を提供するSupermicro 。

TrickBootは、TrickBotマルウェアツールセットの新機能で、脆弱性を発見し、攻撃者がデバイスのBIOSを読み書き/消去できるようにします。

続きを読むBIOSがLinux のGRUB2ブートローダーの脆弱性を検出、2020年11月

バージョン 2.06 より前の GRUB2 に欠陥が見つかりました。攻撃者は GRUB2 の欠陥を利用して GRUB 検証プロセスを乗っ取り、改ざんする可能性があります。BIOS はこの状態を検出し、エラーメッセージとともにブートを停止します。

- CVE-2020-10713

インテル・プラットフォーム・アップデート(IPU)2020.2、2020年11月

このアップデートは、IntelXeon® Intel プロセッサーを搭載した X10、X11、X12 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティ・アップデートをまとめて提供します。

- INTEL-SA-00358- 2020.2 IPU - BIOS アドバイザリ

- INTEL-SA-00391– 2020.2 IPU –インテル® 、SPS、TXE、およびAMTに関するアドバイザリ

- INTEL-SA-00389– 2020.2 IPU –インテル® アドバイザリ

- INTEL-SA-00390- インテル BIOS プラットフォームサンプルコードアドバイザリー

インテル月例セキュリティ・アップデート(2020年9月

このアップデートは、Intel Core® プロセッサーを搭載したX11 X12 に適用されます。Intel 9月月例セキュリティアップデートには、これまで個別に提供されていたセキュリティアップデートがまとめて含まれています。

なお、X10シリーズにつきましては、今回の発表による影響はございません。

- Intel-SA-00404–インテル® およびインテル® に関するアドバイザリ

インテル・プラットフォーム・アップデート(IPU)2020.1、2020年6月

このアップデートは、IntelXeon® を搭載した X10 およびX11 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティアップデートをまとめて提供するものです。

- Intel-SA-00295–インテル® 、SPS、TXE、AMT および DAL に関するアドバイザリ

- Intel-SA-00320- スペシャルレジスタバッファのデータサンプリングに関するアドバイザリー

- Intel-SA-00322- 2020.1 IPU BIOS アドバイザリ

- Intel-SA-00329–インテル® データ漏洩に関するアドバイザリー

- Intel-SA-00260– (更新)インテル® グラフィックス .2 QSR 更新に関するアドバイザリ

ErP(エコデザイン)適合のロット9

Lot 9規制は、エンタープライズレベルのサーバーなどのデータストレージデバイスを対象とした、新たな製品基準です。Supermicro 、Lot 9コンプライアンスの一環として、サーバーおよびストレージ製品に関する欧州連合(EU)のエコデザイン要件をどのようにSupermicro をご覧ください。

詳細を見るインテル2020年2月月例セキュリティ・アップデート

このアップデートは、Intel Core® プロセッサーを搭載したX11 に適用されます。Intel 2月月例セキュリティアップデートには、これまで個別に提供されていたセキュリティアップデートがまとめて含まれています。

- Intel-SA-00307- 権限昇格、サービス拒否、情報開示

インテル月例セキュリティ・アップデート(2019年12月

このアップデートは、IntelXeon® を搭載した X10 およびX11 に適用されます。Intel 12月セキュリティ月例アップデートには、これまで個別に提供されていたセキュリティアップデートがまとめられています。

- Intel-SA-00289–インテル® 電圧設定変更に関するアドバイザリー

- Intel-SA-00317- 仮想化環境における予期しないページフォルトに関するアドバイザリー

インテル・プラットフォーム・アップデート(IPU Update)2019.2、2019年11月

このアップデートは、IntelXeon® を搭載した X10 およびX11 適用されます。Intel Platform Update (IPU) は、これまで個別に提供されていたセキュリティアップデートをまとめて提供するものです。

- Intel-SA-00164–インテル® Execution Technology 2019.2 IPU アドバイザリ

- Intel-SA-00219–インテル® 2019.2 およびインテル® グラフィックス アップデートに関するアドバイザリ

- Intel-SA-00220–インテル® およびインテル® に関するアドバイザリ

- Intel-SA-00240– Intel CPU ローカル特権昇格に関するアドバイザリ

- Intel-SA-00241–インテル® 、Server Platform Services、Trusted Execution Engine、インテル® Management Technology、および Dynamic Application Loader 2019.2 に関するセキュリティ情報

- Intel-SA-00254–インテル® Management Mode 2019.2 IPU アドバイザリ

- Intel-SA-00260–インテル® グラフィックス .2 IPU アドバイザリ

- Intel-SA-00270- TSX トランザクションの非同期中止に関するアドバイザリー

- Intel-SA-00271- 電圧変調に関するテクニカル・アドバイザリー

- Intel-SA-00280- BIOS 2019.2 IPU アドバイザリ

BMC/IPMI セキュリティ脆弱性アップデート 2019年9月3日

研究者らは、Supermicro 「Virtual Media」機能に、BMCのファームウェア更新によって対処する必要がある、いくつかのセキュリティ関連の問題を特定しました。

CVE-2019-16649

CVE-2019-16650

AMD 脆弱性:Linux における「Secure Encrypted Virtualization Invalid ECC Curve Points(SEV ECC)」の脆弱性

CVE-2019-9836

詳細を見るインテル四半期セキュリティリリース(QSR)アップデート2019.1、2019年5月

このアップデートは、IntelXeon® を搭載した X8、X9、X10、およびX11 に適用されます。四半期セキュリティリリース(QSR)では、これまで個別に提供されていたセキュリティアップデートをまとめて提供します。

- インテル-SA-00213(CVE-2019-0089、CVE-2019-0090、CVE-2019-0086、CVE-2019-0091、CVE-2019-0092、CVE-2019-0093、CVE-2019-0094、CVE-2019-0096、CVE-2019-0097、CVE-2019-0098、CVE-2019-0099、CVE-2019-0153、CVE-2019-0170)

- INTEL-SA-00223BIOSは影響を受けません。

- INTEL-SA-00233(CVE-2018-12126、CVE-2018-12127、CVE-2018-12130、CVE-2019-11091)

これらの問題に対する BIOS アップデートは現在順次リリースされています。影響を受ける製品と必要な BIOS アップデートの詳細については、以下を参照してください。

インテル四半期セキュリティリリース(QSR)アップデート2018.4、2019年3月

このアップデートは、IntelXeon® を搭載したX11 にのみ適用されます。四半期セキュリティリリース(QSR)では、これまで個別に提供されていたセキュリティアップデートをまとめて提供します。

- インテル-SA-00185(CVE-2018-12188、CVE-2018-12189、CVE-2018-12190、CVE-2018-12191、CVE-2018-12192、CVE-2018-12199、CVE-2018-12198、CVE-2018-12200、CVE-2018-12187、CVE-2018-12196、CVE-2018-12185、CVE-2018-12208)

- インテル-SA-00191(CVE-2018-12201、CVE-2018-12202、CVE-2018-12203、CVE-2018-12205、CVE-2018-12204)

"ネタバレ"インテル・プロセッサーの投機的実行に関する新しい研究論文

詳細を見るASPEED AST2400およびAST2500システム・オン・チップ(SoC)を使用したシステムに関するベースボード管理コントローラ(BMC)のセキュリティ脆弱性について

- CVE-2019-6260

スペクターとメルトダウンのサイドチャネル投機的実行

- インテル SA-00115(CVE-2018-3639, CVE-2018-3640)

- Intel-SA-00088(CVE-2017-5715、CVE-2017-5753、CVE-2017-5754)

- Intel-SA-00161(CVE-2018-3615、CVE-2018-3620、CVE-2018-3646)

インテル® ・エンジン(ME)、インテル® ・サービス(SPS)、インテル® ・エクゼキューション・エンジン(TXE)に関するインテル・セキュリティの脆弱性

- Intel-SA-00086(CVE-2017-5705、CVE-2017-5708、CVE-2017-5711、CVE-2017-5712、CVE-2017-5706、CVE-2017-5709、CVE-2017-5707、CVE-2017-571000)

BIOS/BMCファームウェア 2017年以前のセキュリティアップデート

2017年以前に公表された「一般的な脆弱性と暴露に対するファームウェアの修正」を参照してください。

Supermicro 、セキュリティコミュニティとSupermicro 連携し、製品ライン全体のセキュリティ上の課題を特定し、強化に努めております。Supermicro で公開されているCVEに対する修正内容については、こちらをご確認ください。

詳細を見るセキュリティに関するよくある質問カテゴリー "セキュリティ "を選択

製品セキュリティ問題の報告

Supermicro に関してセキュリティ上の問題が発生した場合は、以下の詳細を記載の上、supermicroまでメールをお送りください:

- 製品名/SKU

- 脆弱性に関する詳細レポート

- 複製指示

- 関連するCVE

機密情報や個人情報は、平文のメールには記載しないでください。PGPキーを使用してメッセージを暗号化してください。Supermicro チームSupermicro ご報告内容を検討し、問題の解決に向けてご連絡いたします。

詳細を見るSupermicroの製品セキュリティアップデート情報を受け取るには、

にアクセスしてください。今すぐ登録しましょう

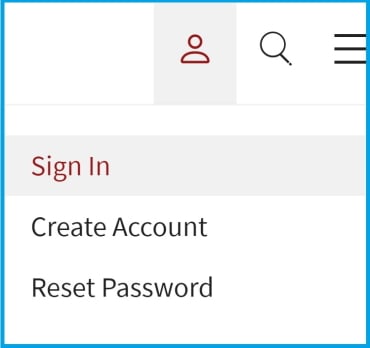

今後、Supermicro アラートを受け取るための登録を開始するには、以下の手順に従ってください:

1.画面の右上に移動し、サインインするか、シングルサインオン(SSO)アカウントを作成します:

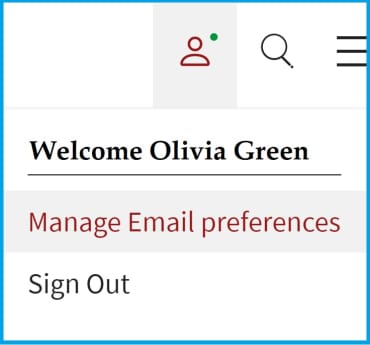

2.メール設定の管理」を選択します。

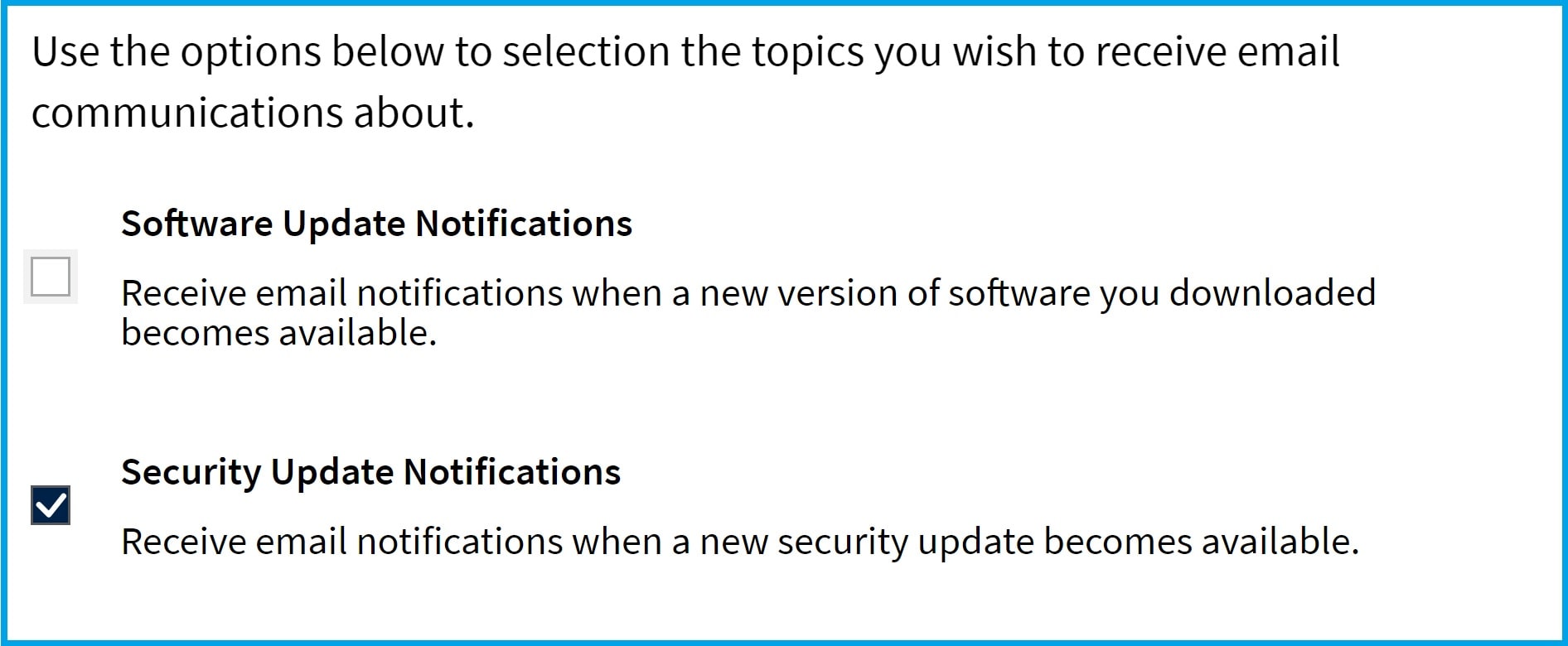

3.セキュリティ更新通知をチェック

- 発効日

- 最終更新日

概要

Supermicro、製品およびサービスのセキュリティと完全性を維持することに尽力しております。本「製品ライフサイクル終了(EOL)セキュリティポリシー」では、EOL(製品ライフサイクル終了)状態となった製品に関するセキュリティ上の課題をどのように管理するかについて概説し、透明性を確保するとともに、お客様がアップグレードや移行を計画できるよう支援することを目的としています。

終末期(EOL)とは?

製品またはサービスは、開発、保守、強化が終了したことを公式に発表した時点で、EOLとみなされます。

セキュリティ・サポート・タイムライン

レガシー製品からの移行には時間がかかることを理解しています。お客様をサポートするために

- 深刻度が「クリティカル」(9.0~10.0)および「高」(7.0~8.9)のセキュリティ問題は、EOL発表日から3年間、引き続きサポートされます。

- この期間中、報告された脆弱性を評価し、重大性と影響に基づいてパッチや緩和策を発行することがあります。

- 3年経過後は、セキュリティの更新や調査は行われません。

例外

標準の3年間の保証期間を超える延長セキュリティサポートについては、別途契約によりご利用いただける場合があります。詳細Supermicro お問い合わせください。

お問い合わせ

本ポリシーに関するご質問やご不明な点がございましたら、セキュリティチーム(supermicro)までご連絡くださいsupermicro